【目次】

概要

【辞書】

◆ステガノグラフィー (Wikipedia)

https://ja.wikipedia.org/wiki/%E3%82%B9%E3%83%86%E3%82%AC%E3%83%8E%E3%82%B0%E3%83%A9%E3%83%95%E3%82%A3%E3%83%BC

記事

【まとめ】

◆GIFShell (まとめ)

https://malware-log.hatenablog.com/entry/GIFShell

【ニュース】

■2013年

◆フェイスブックの写真に隠しメッセージを埋め込む「Secretbook」 (Wired, 2013/04/14 14:53)

https://wired.jp/2013/04/14/secretbook/

⇒ http://malware-log.hatenablog.com/entry/2013/04/14/000000_1

■2014年

◆オンライン銀行詐欺ツール「ZBOT」、画像に環境設定ファイルを隠ぺい (Trendmicro, 2014/03/04)

http://blog.trendmicro.co.jp/archives/8681

⇒ http://malware-log.hatenablog.com/entry/2014/03/04/000000_1

■2016年

◆北朝鮮、16年ぶりに南派工作員指令用「乱数放送」再開 (中央日報, 2016/07/19 13:17)

https://japanese.joins.com/article/400/218400.html

⇒ http://malware-log.hatenablog.com/entry/2016/07/19/000000

■2017年

◆クッキーやセクシー画像にも潜んでいる、ウイルスの怪しい通信の隠し方 (日経XTECH, 2017/02/27)

https://tech.nikkeibp.co.jp/it/atcl/watcher/14/334361/022200783/?P=1

⇒ http://malware-log.hatenablog.com/entry/2017/02/27/000000_3

◆タダより高いものはない―― 画像に潜むマルウェア (Ascii.jp, 2017/07/18 17:25)

http://ascii.jp/elem/000/001/516/1516747/

⇒ http://malware-log.hatenablog.com/entry/2017/07/18/000000

◆メールに添付された「普通の写真」にサイバー脅威が潜んでいる!? (ASCII.jp, 2017/08/30 09:00)

http://ascii.jp/elem/000/001/538/1538856/

⇒ http://malware-log.hatenablog.com/entry/2017/08/30/000000

■2018年

◆目には見えない「秘密のメッセージ」を送る新手法、謎を解く鍵は文章のフォントにあり (Wired, 2018/06/04)

https://wired.jp/2018/06/04/invisible-messages-steganography/

⇒ http://malware-log.hatenablog.com/entry/2018/06/04/000000_7

◆Hiding Malware Inside Images on GoogleUserContent (Securi, 2018/07/18)

https://blog.sucuri.net/2018/07/hiding-malware-inside-images-on-googleusercontent.html

⇒ http://malware-log.hatenablog.com/entry/2018/07/18/000000_7

◆画像に隠したマルウェアをGoogleにホストするやり口が見つかる (マイナビニュース, 2018/07/23 10:15)

https://news.mynavi.jp/article/20180723-667318/

⇒ http://malware-log.hatenablog.com/entry/2018/07/23/000000

◆ボットネット「Cutwail」、日本狙うメール攻撃に新展開 - 画像に命令埋め込む「ステガノグラフィ」を悪用 (Security NEXT, 2018/11/01)

http://www.security-next.com/099561

⇒ http://malware-log.hatenablog.com/entry/2018/11/01/000000_2

◆画像ファイルに悪用コード隠す「ステガノグラフィ」 - 無償ツールが拡大後押しか (Security NEXT, 2018/12/19)

http://www.security-next.com/101120

⇒ http://malware-log.hatenablog.com/entry/2018/12/19/000000

■2019年

◆ツイッターのネタ画像に仕込まれる悪質ウィルスの存在 (Forbes, 2019/01/16)

https://forbesjapan.com/articles/detail/24944

⇒ http://malware-log.hatenablog.com/entry/2019/01/16/000000_1

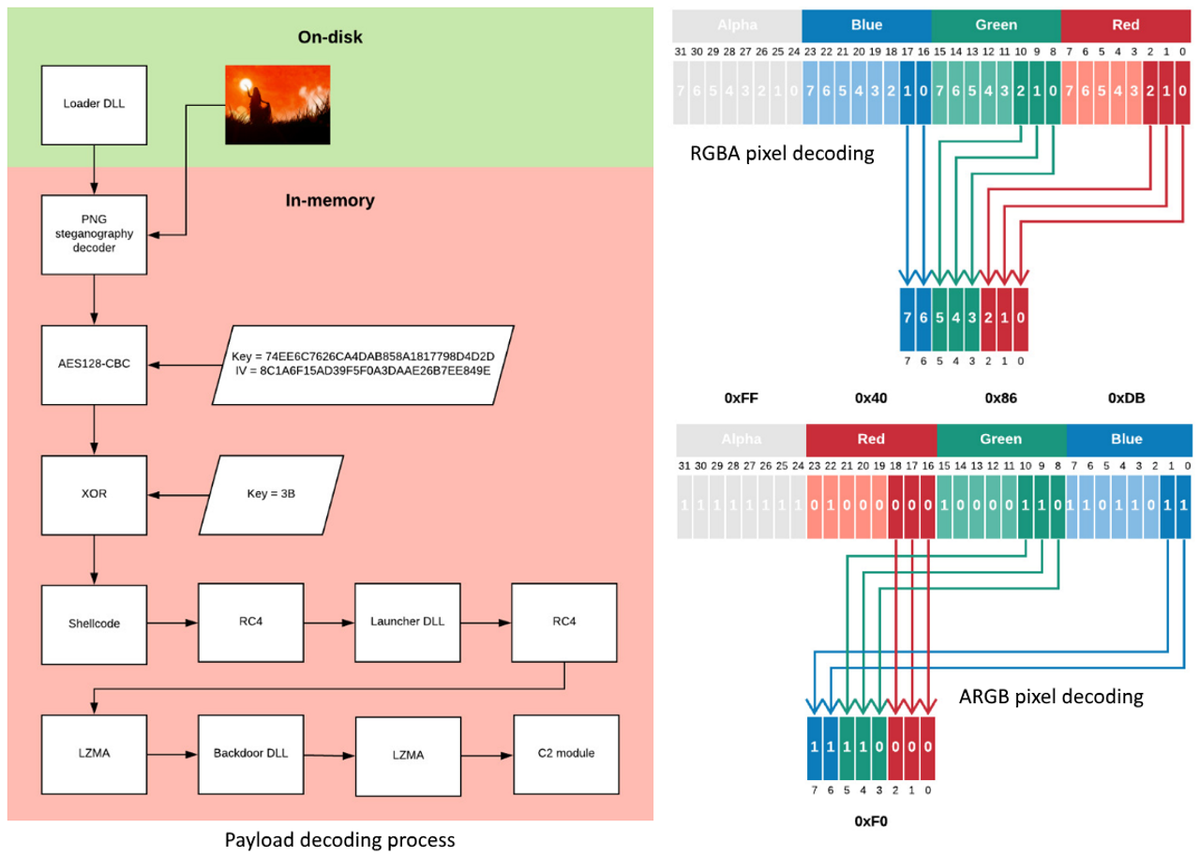

◆OceanLotus APT Uses Steganography to Load Backdoors (BleepingComputer, 2019/04/02 13:55)

https://www.bleepingcomputer.com/news/security/oceanlotus-apt-uses-steganography-to-load-backdoors/

⇒ https://malware-log.hatenablog.com/entry/2019/04/02/000000_9

◆The MuddyWater APT Group Adds New Tools to Their Arsenal (Bleeping Computer, 2019/06/06 07:00)

https://www.bleepingcomputer.com/news/security/the-muddywater-apt-group-adds-new-tools-to-their-arsenal/

⇒ https://malware-log.hatenablog.com/entry/2019/06/06/000000_12

■2022年

◆Hackers hide malware in James Webb telescope images (BleepingComputer, 2022/08/30 18:08)

[ハッカーがジェームス・ウェッブ望遠鏡の画像にマルウェアを隠蔽]

https://www.bleepingcomputer.com/news/security/hackers-hide-malware-in-james-webb-telescope-images/

⇒ https://malware-log.hatenablog.com/entry/2022/08/30/000000

◆GIF画像にPython仕込む新たな攻撃「GIFShell」に注意、Microsoft Teamsが標的 (マイナビニュース, 2022/09/14 19:48)

https://news.mynavi.jp/techplus/article/20220914-2453757/

⇒ https://malware-log.hatenablog.com/entry/2022/09/14/000000

【ブログ】

■2015年

◆不正プログラムに利用されるステガノグラフィ:その目的と手法 (Trendmicro, 2015/05/08)

http://blog.trendmicro.co.jp/archives/11419

⇒ http://malware-log.hatenablog.com/entry/2015/05/08/000000_1

◆「ステガノグラフィ」を悪用した攻撃 (Trendmicro, 2015/05/26)

http://www.is702.jp/news/1769/partner/101_g/

⇒ http://malware-log.hatenablog.com/entry/2015/05/26/000000_2

◆Androidアプリ内のPNG画像にマルウェアを仕込んでアンチウイルスソフトを回避する手口が発見される (Gibazine, 2015/11/25 20:00)

http://gigazine.net/news/20151125-android-malware-png/

⇒ http://malware-log.hatenablog.com/entry/2015/11/25/000000_1

■2017年

◆ステガノグラフィの手法を駆使するエクスプロイトキット「Sundown EK」を確認 (Trendmicro, 2017/01/15)

http://blog.trendmicro.co.jp/archives/14214

⇒ http://malware-log.hatenablog.com/entry/2017/01/05/000000_1

◆標的型サイバー攻撃集団「BRONZE BUTLER」によるバックドア型マルウェア「DASERF」、ステガノグラフィを利用 (Trendmicro, 2017/11/14)

http://blog.trendmicro.co.jp/archives/16375

⇒ http://malware-log.hatenablog.com/entry/2017/11/14/000000_5

■2019年

◆「LokiBot」の新亜種を確認、活動を持続する仕組みを更新し、コード隠ぺいするためにステガノグラフィを利用 (Trendmicro, 2019/08/19)

https://blog.trendmicro.co.jp/archives/22184

⇒ https://malware-log.hatenablog.com/entry/2019/08/19/000000_3

◆From Fileless Techniques to Using Steganography: Examining Powload’s Evolution (Trendmicro, 2019/03/12 08:31)

https://blog.trendmicro.com/trendlabs-security-intelligence/from-fileless-techniques-to-using-steganography-examining-powloads-evolution/

⇒ https://malware-log.hatenablog.com/entry/2019/03/12/000000_8

【資料】

■2020年

◆Steganography in attacks on industrial enterprises (Kaspersky, 2020/006/17)

https://ics-cert.kaspersky.com/reports/2020/06/17/steganography-in-attacks-on-industrial-enterprises/

https://ics-cert.kaspersky.com/media/KASPERSKY_Steganography_in_attacks_EN.pdf

⇒ https://malware-log.hatenablog.com/entry/2020/06/17/000000_3

【図表】

出典: https://www.bleepingcomputer.com/news/security/oceanlotus-apt-uses-steganography-to-load-backdoors/