【目次】

概要

【辞書】

◆Snake Ransomware (Malpedia)

https://malpedia.caad.fkie.fraunhofer.de/details/win.snake

◆Snake - Ransomware (McAfee)

https://www.mcafee.com/enterprise/de-de/threat-center/threat-landscape-dashboard/ransomware-details.snake-ransomware.html

【リンク】

◆インシデント: Fresenius (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Fresenius

◆インシデント: Enel (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Enel

◆インシデント: ホンダ (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Honda

【概要】

| 項目 |

内容 |

|---|---|

| 言語 | Golang |

| 初出時期 | 2019年末 |

| 機能 | コンピューターのシャドウボリュームコピーを削除 |

| SCADAシステム、仮想マシン、産業用制御システム(SCADA等)、リモート管理ツール、ネットワーク管理ソフトウェアなどに関連する多数のプロセスを強制終了 | |

| さほど洗練度の高いランサムウェアではない *1 | |

| 石油やガス、電力、製造などの業界で使われるICS(産業用制御システム)を強制停止させる機能を、後から追加 *2 | |

| 暗号化機能 | デバイス内のファイルを暗号化 |

| プロセス停止機能 | 複数のプロセスを停止(MegaCortexの設定と類似) *3 |

| 感染拡大機能 | なし(初期バージョン) *4 |

| 感染手法 | RDPという説がある(一部のマシンでRDPが公開されていた) *5 |

| 内部感染拡大手法 | 不明(SMB説もあるが、未確認) |

| スクリプトかADを使用 *6 | |

| 拡張子 | 5文字の文字列をファイル拡張子に追加 |

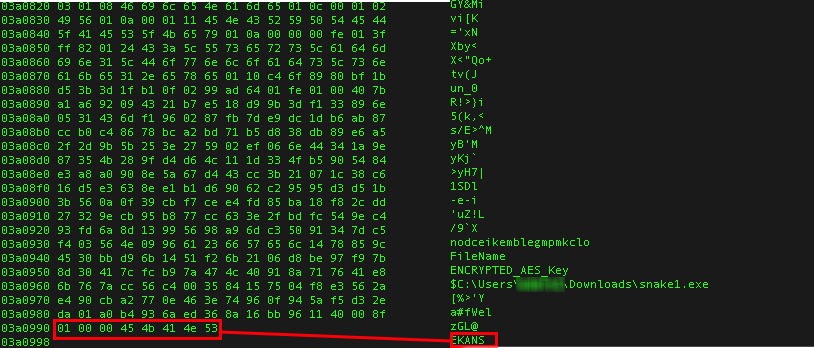

| 判別方法 | EKANS という文字列をファイルの最後尾に付加(Snakeの逆) |

| 標的型攻撃 | Enel, Honda を狙った攻撃では、ターゲットネットワーク内で次の動作を実行 |

| 脅迫文 | C:\ Users \ Public \ Desktop\Fix-Your-Files.txt (暗号完了後に生成) |

⇒ https://malware-log.hatenablog.com/entry/2020/01/08/000000_6

⇒ https://malware-log.hatenablog.com/entry/2020/06/11/000000_1

■インシデント(攻撃ターゲット)

| 日時 | ターゲット | 備考 |

|---|---|---|

| 2020/05/04 | Fresenius | 盗難データの一部を公開 |

| 2020/06/07 | Enel | |

| 2020/06/-- | ホンダ |

■使用マルウェア(推測)

| ターゲット | Sha256 |

|---|---|

| 最初の報告 | e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60 |

| Fresenius | 09133f97793186542546f439e518554a5bb17117689c83bc3978cc532ae2f138 |

| 2ed3e37608e65be8b6e8c59f8c93240bd0efe9a60c08c21f4889c00eb6082d74 | |

| Enel | edef8b955468236c6323e9019abb10c324c27b4f5667bc3f85f3a097b2e5159a |

| ホンダ | d4da69e424241c291c173c8b3756639c654432706e7def5025a649730868c4a1 |

■最新情報

◆ホンダを標的に開発か、ランサムウエア「EKANS」解析で見えた新たな脅威 (日経XTECH, 2020/06/26)

https://xtech.nikkei.com/atcl/nxt/column/18/00989/062400028/

⇒ https://malware-log.hatenablog.com/entry/2020/06/26/000000_3

◆EKANS Ransomware Targeting OT ICS Systems (Fortinet, 2020/07/01)

https://www.fortinet.com/blog/threat-research/ekans-ransomware-targeting-ot-ics-systems

⇒ https://malware-log.hatenablog.com/entry/2020/07/01/000000_3

◆産業制御システム狙う「EKANS」ランサムウェア、FortiGuardが手法などレポート (ZDNet, 2020/07/03 11:11)

https://japan.zdnet.com/article/35156227/

⇒ https://malware-log.hatenablog.com/entry/2020/07/03/000000

記事

【ニュース】

◆SNAKE Ransomware Is the Next Threat Targeting Business Networks (BleepingComputer, 2020/01/08 03:30)

https://www.bleepingcomputer.com/news/security/snake-ransomware-is-the-next-threat-targeting-business-networks/

⇒ https://malware-log.hatenablog.com/entry/2020/01/08/000000_6

◆新たなマルウェアが産業制御システムを狙う「見えない動機」 (Wired, 2020/02/19 08:00)

https://wired.jp/2020/02/19/ekans-ransomware-industrial-control-systems/

⇒ https://malware-log.hatenablog.com/entry/2020/02/19/000000_1

◆Europe’s Largest Private Hospital Operator Fresenius Hit by Ransomware (KrebsonSecurity, 2020/05/06)

https://krebsonsecurity.com/2020/05/europes-largest-private-hospital-operator-fresenius-hit-by-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2020/05/06/000000

◆Large scale Snake Ransomware campaign targets healthcare, more (Bleeping Computer, 20120/05/06 15:20)

https://www.bleepingcomputer.com/news/security/large-scale-snake-ransomware-campaign-targets-healthcare-more/

⇒ https://malware-log.hatenablog.com/entry/2020/05/06/000000_1

◆Snake ransomware leaks patient data from Fresenius Medical Care (BleepingComputer, 2020/05/20)

https://www.bleepingcomputer.com/news/security/snake-ransomware-leaks-patient-data-from-fresenius-medical-care/

⇒ https://malware-log.hatenablog.com/entry/2020/06/10/000000_1

◆拡大する Snake と Maze ランサムウェア感染の基本情報 (Talos(CISCO), 2020/05/25)

https://gblogs.cisco.com/jp/2020/05/talos-the-basics-of-ransomware-infection-as/

⇒ https://malware-log.hatenablog.com/entry/2020/05/25/000000_2

◆Honda investigates possible ransomware attack, networks impacted (Bleeping Computer, 2020/06/08 11:55)

https://www.bleepingcomputer.com/news/security/honda-investigates-possible-ransomware-attack-networks-impacted/

⇒ https://malware-log.hatenablog.com/entry/2020/06/08/000000_2

◆ホンダ、サイバー攻撃受け社内ネットワーク障害 海外4地域で生産停止、有給休暇呼びかけ (毎日新聞, 2020/06/09 20:21)

https://mainichi.jp/articles/20200609/k00/00m/020/189000c

⇒ https://malware-log.hatenablog.com/entry/2020/06/09/000000_5

◆Honda and Enel impacted by cyber attack suspected to be ransomware (MalwareBytes, 2020/06/09)

https://blog.malwarebytes.com/threat-analysis/2020/06/honda-and-enel-impacted-by-cyber-attack-suspected-to-be-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2020/06/09/000000_11

◆ホンダ、ネットで障害で出荷を一時停止 サイバー攻撃か (SankeiBiz, 2020/06/09 00:36)

https://www.sankeibiz.jp/business/news/200609/bsc2006090036005-n1.htm

⇒ https://malware-log.hatenablog.com/entry/2020/06/09/000000_4

◆三たび狙われたホンダ、業務停止の犯人はランサムウエア「Ekans」か (日経XTECH, 2020/06/09)

https://xtech.nikkei.com/atcl/nxt/column/18/00001/04143/

⇒ https://malware-log.hatenablog.com/entry/2020/06/09/000000_3

◆ホンダが「技術的問題」で一部業務停止、ランサムウェアによるサイバー攻撃の可能性 (Gigazine, 2020/06/10 10:20)

https://gigazine.net/news/20200610-honda-cyber-attacked-snake/

⇒ https://malware-log.hatenablog.com/entry/2020/06/10/000000_2

◆ホンダへのサイバーアタック、一番不安なのは車両開発データの損失だ (Yahoo!, 2020/06/10 11:43)

https://news.yahoo.co.jp/byline/kunisawamitsuhiro/20200610-00182620/

⇒ https://malware-log.hatenablog.com/entry/2020/06/10/000000_1

◆ホンダのシステム障害、原因は産業制御システムを狙うランサムウェア「Ekans」か (ITmedia, 2020/06/11 09:45)

https://www.itmedia.co.jp/enterprise/articles/2006/11/news059.html

⇒ https://malware-log.hatenablog.com/entry/2020/06/11/000000

◆ホンダのサイバー攻撃は「テレワークが標的」、専門家が指摘 (Forbes, 2020/06/11 16:30)

https://forbesjapan.com/articles/detail/35133

⇒ https://malware-log.hatenablog.com/entry/2020/06/11/000000_1

◆Power company Enel Group suffers Snake Ransomware attack (BleepingComputer, 2020/06/11 14:40)

https://www.bleepingcomputer.com/news/security/power-company-enel-group-suffers-snake-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2020/06/08/000000_2

◆ホンダへのサイバー攻撃 社内ネット中枢を狙った新たな手口 (NHK, 2020/06/15 18:45)

https://www3.nhk.or.jp/news/html/20200615/k10012471271000.html

⇒ https://malware-log.hatenablog.com/entry/2020/06/15/000000

◆サイバー攻撃ウイルス、ホンダ標的に開発か 専門家解析 (日経新聞, 2020/06/16 19:54)

https://www.nikkei.com/article/DGXMZO60423400W0A610C2TJ2000/

⇒ https://malware-log.hatenablog.com/entry/2020/06/16/000000_1

◆ホンダを狙ったサイバー攻撃。ADのドメインコントローラーの脆弱性が利用された可能性も。 (Yahoo! News, 2020/06/21 18:08)

https://news.yahoo.co.jp/byline/ohmototakashi/20200621-00184297/

⇒ https://malware-log.hatenablog.com/entry/2020/06/21/000000

◆ホンダを標的に開発か、ランサムウエア「EKANS」解析で見えた新たな脅威 (日経XTECH, 2020/06/26)

https://xtech.nikkei.com/atcl/nxt/column/18/00989/062400028/

⇒ https://malware-log.hatenablog.com/entry/2020/06/26/000000_3

◆サイバー攻撃受けた日本車メーカーの落ち度 (JB Press, 2020/07/01 06:01)

被害などの詳細を開示・公表しなければ対策が進まない

https://jbpress.ismedia.jp/articles/-/61120

⇒ https://malware-log.hatenablog.com/entry/2020/07/01/000000_7

◆産業制御システム狙う「EKANS」ランサムウェア、FortiGuardが手法などレポート (ZDNet, 2020/07/03 11:11)

https://japan.zdnet.com/article/35156227/

⇒ https://malware-log.hatenablog.com/entry/2020/07/03/000000

【ブログ】

◆Snake alert! This ransomware is not a game… (Naked Security(Sophos), 2020/01/13)

https://nakedsecurity.sophos.com/2020/01/13/snake-alert-this-ransomware-is-not-a-game/

⇒ https://malware-log.hatenablog.com/entry/2020/01/13/000000_2

◆New Snake Ransomware Adds Itself to the Increasing Collection of Golang Crimeware (Sentinel Labs, 2020/01/23)

https://labs.sentinelone.com/new-snake-ransomware-adds-itself-to-the-increasing-collection-of-golang-crimeware/

⇒ https://malware-log.hatenablog.com/entry/2020/01/23/000000_15

◆EKANS Ransomware and ICS Operations (Dragos, 2020/02/03)

https://www.dragos.com/blog/industry-news/ekans-ransomware-and-ics-operations/

⇒ https://malware-log.hatenablog.com/entry/2020/02/03/000000_2

◆ICS関連プロセスを停止できるランサムウェア EKANS (IBM, 2020/03/09)

https://www.ibm.com/blogs/security/jp-ja/ekans-ransomware-capable-of-stopping-ics-related-processes/

⇒ https://malware-log.hatenablog.com/entry/2020/03/09/000000_8

◆Malware spotlight: Ekans (InfosecInstitute, 2020/03/18)

https://resources.infosecinstitute.com/malware-spotlight-ekans/

⇒ https://malware-log.hatenablog.com/entry/2020/03/18/000000_11

◆Snake Ransomware Analysis Updates (CMU, 2020/03/23)

https://insights.sei.cmu.edu/cert/2020/03/snake-ransomware-analysis-updates.html

⇒ https://malware-log.hatenablog.com/entry/2020/03/23/000000_9

◆Malware Analysis: Snake Ransomware (Medium.com, 2020/05/15)

https://medium.com/@nishanmaharjan17/malware-analysis-snake-ransomware-a0e66f487017

⇒ https://malware-log.hatenablog.com/entry/2020/05/15/000000_11

◆Ekans ransomware colpisce Enel e Honda, ecco come e gli effetti (CyberSecurity360, 2020/06/09)

https://www.cybersecurity360.it/nuove-minacce/ransomware/ekans-ransomware-colpisce-enel-e-honda-ecco-come-e-gli-effetti/

⇒ https://malware-log.hatenablog.com/entry/2020/06/09/000000_12

◆Expert Insight: Enel Group Suffers Snake/Ekans Ransomware Attack (InformationSecurityBuzz, 2020/06/15)

https://www.informationsecuritybuzz.com/expert-comments/expert-insight-enel-group-suffers-snake-ekans-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2020/06/15/000000_8

◆SNAKE(EKANS)ランサムウェアの内部構造を紐解く (MBSD, 2020/06/16)

https://www.mbsd.jp/blog/20200616.html

⇒ https://malware-log.hatenablog.com/entry/2020/06/16/000000_4

◆脅威の評価: EKANSランサムウェア (UNIT42(Paloalto), 2020/06/25 21:07)

https://unit42.paloaltonetworks.jp/threat-assessment-ekans-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2020/06/25/000000_5

◆EKANS Ransomware Targeting OT ICS Systems (Fortinet, 2020/07/01)

https://www.fortinet.com/blog/threat-research/ekans-ransomware-targeting-ot-ics-systems

⇒ https://malware-log.hatenablog.com/entry/2020/07/01/000000_3

【公開情報】

◆open_mal_analysis_notes / e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60.md (Sysopfb, 2020/01/08)

https://github.com/sysopfb/open_mal_analysis_notes/blob/master/e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60.md

⇒ https://malware-log.hatenablog.com/entry/2020/01/08/000000_7

【マルウェア解析情報】

◆SNAKE Ransomware Is the Next Threat Targeting Business Networks (BleepingComputer, 2020/01/08 03:30)

https://www.bleepingcomputer.com/news/security/snake-ransomware-is-the-next-threat-targeting-business-networks/

⇒ https://malware-log.hatenablog.com/entry/2020/01/08/000000_6

◆open_mal_analysis_notes / e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60.md (Sysopfb, 2020/01/08)

https://github.com/sysopfb/open_mal_analysis_notes/blob/master/e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60.md

⇒ https://malware-log.hatenablog.com/entry/2020/01/08/000000_7

◆Snake alert! This ransomware is not a game… (Naked Security(Sophos), 2020/01/13)

https://nakedsecurity.sophos.com/2020/01/13/snake-alert-this-ransomware-is-not-a-game/

⇒ https://malware-log.hatenablog.com/entry/2020/01/13/000000_2

◆EKANS Ransomware and ICS Operations (Dragos, 2020/02/03)

https://www.dragos.com/blog/industry-news/ekans-ransomware-and-ics-operations/

⇒ https://malware-log.hatenablog.com/entry/2020/02/03/000000_2

◆SNAKE(EKANS)ランサムウェアの内部構造を紐解く (MBSD, 2020/06/16)

https://www.mbsd.jp/blog/20200616.html

⇒ https://malware-log.hatenablog.com/entry/2020/06/16/000000_4

【図表】

ID Ransomware stats for Snake

Snake ransom note

出典: https://www.bleepingcomputer.com/news/security/large-scale-snake-ransomware-campaign-targets-healthcare-more/

【IoC情報】

◆Snake / EKANS (まとめ)

https://ioc.hatenablog.com/entry/2020/06/09/000000_1

【検索】

google: Snake Ransomware

google: EKANS

google: Fresenius

google: Enel

google: ホンダ OR Honda

google: e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60

google: 09133f97793186542546f439e518554a5bb17117689c83bc3978cc532ae2f138

google: 2ed3e37608e65be8b6e8c59f8c93240bd0efe9a60c08c21f4889c00eb6082d74

google: edef8b955468236c6323e9019abb10c324c27b4f5667bc3f85f3a097b2e5159a

google: d4da69e424241c291c173c8b3756639c654432706e7def5025a649730868c4a1

【関連情報】

◆インシデント: Fresenius (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Fresenius

◆インシデント: Enel (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Enel

◆インシデント: ホンダ (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Honda

関連情報

【関連まとめ記事】

◆ランサムウェア (まとめ)

https://malware-log.hatenablog.com/entry/Ransomware

◆Golang (まとめ)

https://malware-log.hatenablog.com/entry/Golang