【ニュース】

◆The Week in Ransomware - August 6th 2021 - Insider threat edition (BleepingComputer, 2021/08/06)

https://www.bleepingcomputer.com/news/security/the-week-in-ransomware-august-6th-2021-insider-threat-edition/

【関連まとめ記事】

◆The Week in Ransomware (まとめ)

https://malware-log.hatenablog.com/entry/The_Week_in_Ransomware

【詳細】

■2021年7月31日(土)

◆BlackMatter ransomware gang rises from the ashes of DarkSide, REvil (BleepingComputer, 2021/07/31 11:12)

[ランサムウェア「BlackMatter」が「DarkSide」と「REvil」の灰の中から立ち上がる]Ransomware: BlackMatter

https://www.bleepingcomputer.com/news/security/blackmatter-ransomware-gang-rises-from-the-ashes-of-darkside-revil/

⇒ https://malware-log.hatenablog.com/entry/2021/07/31/000000_5

◆DarkSide ransomware gang returns as new BlackMatter operation (BleepingComputer, 2021/07/31 15:13)

[ランサムウェア「DarkSide」が新たに「BlackMatter」として復活]Ransomware: BlackMatter

https://www.bleepingcomputer.com/news/security/darkside-ransomware-gang-returns-as-new-blackmatter-operation/

⇒ https://malware-log.hatenablog.com/entry/2021/07/31/000000_3

■2021年8月2日(月)

◆New STOP ransomware variants (PCrisk(Twitter), 2021/08/02)

Ransomware: STOP

拡張子: .nooa / .muuq

■2021年8月3日(火)

◆Ransomware attack hits Italy's Lazio region, affects COVID-19 site (BleepingComputer, 2021/08/03 14:13)

Ransomware: RansomEXX

◆U.S. medical entities fall prey to Pysa threat actors, but many haven’t disclosed it – at least, not yet. (Databreaches.net, 2021/08/03)

Since 2018, threat actors known as “Pysa” (for “Protect Your System Amigo”) have used mespinoza ransomware to lock up victims’ files after exfiltrating a copy of them. In early 2020, alerts about these “big-game hunters” were published by both the FBI and CNIL . Since then, Pysa has continued to pose a threat to the medical and education sectors. Like a number of other ransomware-as-a-service (RaaS) groups, Pysa maintains a dedicated leak site on the dark web where they list victims who do not pay their ransom demands and then dump their data. They call them “partners.”

[2018年以降、「Pysa」(「Protect Your System Amigo」の略)と呼ばれる脅威アクターは、mespinozaランサムウェアを使用して、被害者のファイルのコピーを流出させた後にロックをかけています。2020年初頭には、この「大物ハンター」に関する警告がFBIとCNILの両方から発表されました。それ以来、Pysaは、医療や教育の分野で脅威を与え続けています。他の多くのランサムウェア・アズ・ア・サービス(RaaS)グループと同様に、Pysaはダークウェブ上に専用のリークサイトを維持しており、身代金の要求を払わない被害者をリストアップして、そのデータをダンピングしています。彼らはその被害者を "パートナー "と呼んでいます]Ransomware: Pysa

https://www.databreaches.net/u-s-medical-entities-fall-prey-to-pysa-threat-actors-but-many-havent-disclosed-it-at-least-not-yet/

⇒ https://malware-log.hatenablog.com/entry/2021/08/03/000000_10

◆New Dharma ransomware variant (PCrisk(Twitter), 2021/08/03)

Ransomware: Dharma

拡張子: .GanP

■2021年8月4日(水)

◆Protect Against BlackMatter Ransomware Before It’s Offered (Recorded Future, 2021/08/04)

[ランサムウェア「BlackMatter」を未然に防ぐために]Insikt Group analyzed Windows and Linux variants of BlackMatter ransomware, a new ransomware-as-a-service (RaaS) affiliate program founded in July 2021. During our technical analysis, we found that both variants accomplish similar goals of encrypting a victim’s files and appear to have been developed by a relatively sophisticated group

[Insikt Groupは、2021年7月に設立された新しいランサムウェア・アズ・ア・サービス(RaaS)のアフィリエイトプログラムであるBlackMatterランサムウェアのWindowsとLinuxの亜種を分析しました。技術的な分析を行ったところ、どちらの亜種も被害者のファイルを暗号化するという同様の目的を達成しており、比較的洗練されたグループによって開発されたと思われます]Ransomware: BlackMatter

https://go.recordedfuture.com/hubfs/reports/MTP-2021-0804.pdf

⇒ https://malware-log.hatenablog.com/entry/2021/08/04/000000_13

◆Energy group ERG reports minor disruptions after ransomware attack (BleepingComputer, 2021/08/04 15:34)

Ransomware: LockBit / RansomEXX

https://www.bleepingcomputer.com/news/security/energy-group-erg-reports-minor-disruptions-after-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2021/08/04/000000_12

◆LockBit ransomware recruiting insiders to breach corporate networks (BleepingComputer, 2021/08/04 12:19)

[ランサムウェア「LockBit」、企業ネットワークに侵入するためにインサイダーを募集]Ransomware: LockBit

https://www.bleepingcomputer.com/news/security/lockbit-ransomware-recruiting-insiders-to-breach-corporate-networks/

⇒ https://malware-log.hatenablog.com/entry/2021/08/04/000000_10

◆New Phobos ransomware variant (PCrisk(Twitter), 2021/08/04)

Ransomware: Phobos

拡張子: .Win

■2021年8月5日(木)

◆Linux version of BlackMatter ransomware targets VMware ESXi servers (BleepingComputer, 2021/08/05 17:32)

[Linux版BlackMatterランサムウェア、VMware ESXiサーバを標的に]Ransomware: BlackMatter

https://www.bleepingcomputer.com/news/security/linux-version-of-blackmatter-ransomware-targets-vmware-esxi-servers/

⇒ https://malware-log.hatenablog.com/entry/2021/08/05/000000_8

◆CISA teams up with Microsoft, Google, Amazon to fight ransomware (BleepingComputer, 2021/08/05 17:05)

https://www.bleepingcomputer.com/news/security/cisa-teams-up-with-microsoft-google-amazon-to-fight-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2021/08/05/000000_9

◆Angry Conti ransomware affiliate leaks gang's attack playbook (BleepingComputer, 2021/08/05 14:29)

Ransomware: Conti

[怒った 「Conti Ransomware」のアフィリエイトがギャングの攻撃プレイブックを公開]

https://www.bleepingcomputer.com/news/security/angry-conti-ransomware-affiliate-leaks-gangs-attack-playbook/

◆New Dharma ransomware variant (Jakub Kroustek(Twitter), 2021/08/05)

Ransomware: Dharma

https://twitter.com/JakubKroustek/status/1423310941236736003

◆New SALMA ransomware (Amigo-A(Twitter), 2021/08/05)

Ransomware: SALMA

拡張子: .salma, Ransomnote: read_me.txt

■2021年8月6日(金)

◆Computer hardware giant GIGABYTE hit by RansomEXX ransomware (BleepingComputer, 2021/08/06 12:09)

Ransomware: RansomEXX

https://www.bleepingcomputer.com/news/security/computer-hardware-giant-gigabyte-hit-by-ransomexx-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2021/08/06/000000_12

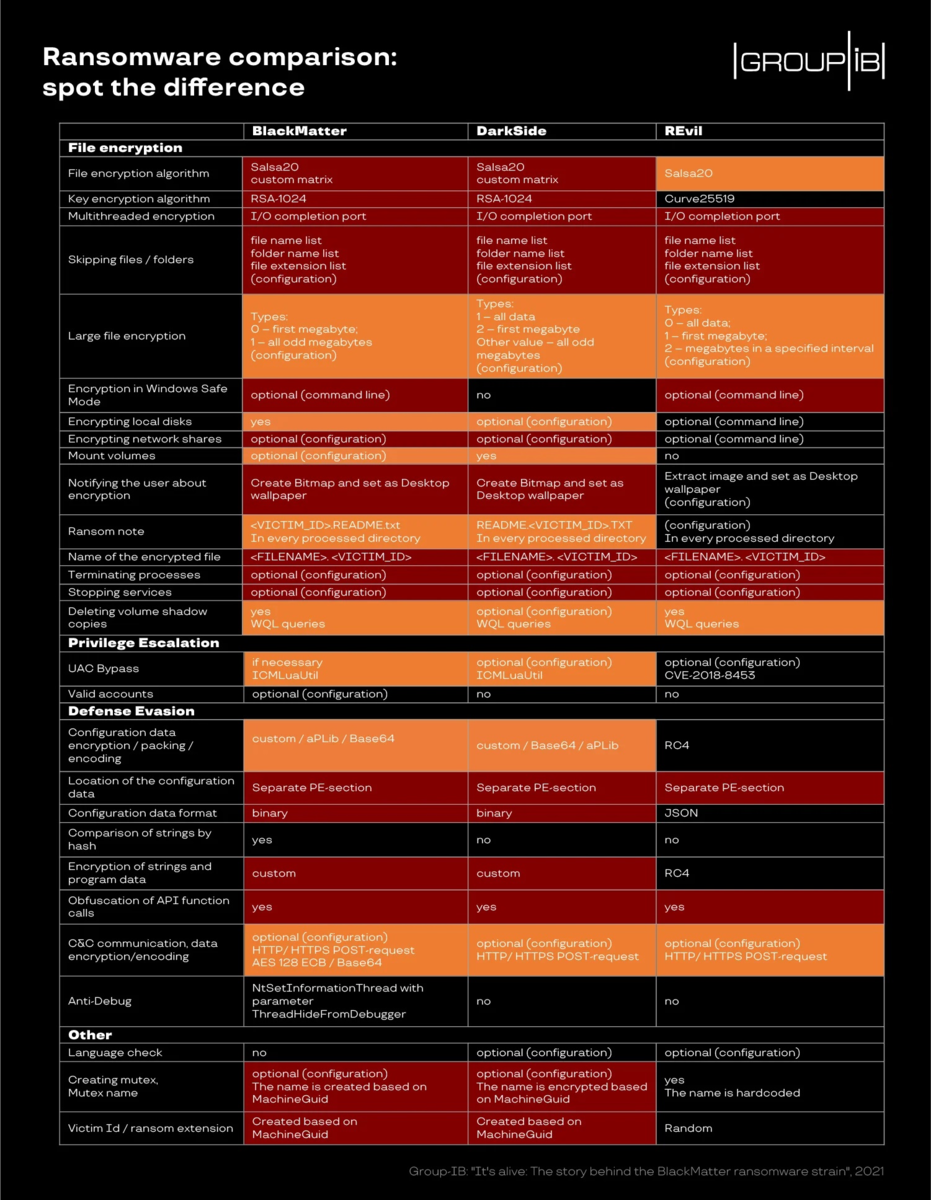

◆It's alive! The story behind the BlackMatter ransomware strain (Group iB, 2021/08/06)

Summer 2021 brought hot weather, but also hot news from the world of ransomware. In late May, DoppelPaymer used a marketing trick and renamed its new ransomware Grief (Pay OR Grief). Moreover, in June-July the hacker groups DarkSide and REvil disappeared from the radars after the notorious attacks against Colonial Pipeline and Kaseya, respectively. By the end of July, a new player called BlackMatter had entered the ransomware market. Is BlackMatter really new on the scene, however?

[2021年の夏は暑い日が続きましたが、ランサムウェアの世界からも熱いニュースが飛び込んできました。5月下旬、DoppelPaymerはマーケティング上のトリックを使って、新しいランサムウェアの名前を「Grief(Pay OR Grief)」に変更しました。さらに、6月から7月にかけて、ハッカーグループのDarkSideとREvilが、それぞれColonial PipelineとKaseyaに対する悪名高い攻撃を行った後、レーダーから姿を消しました。7月末には、BlackMatterと呼ばれる新しいプレイヤーがランサムウェア市場に参入しました。しかし、BlackMatterは本当に新しい存在なのでしょうか?]Ransomware: BlackMatter

https://blog.group-ib.com/blackmatter#rec343235261

⇒ https://malware-log.hatenablog.com/entry/2021/08/06/000000_13

◆New Xorist ransomware variant (PCrisk(Twitter), 2021/08/06)

Ransomware: Xorist

拡張子: .divinity, Ransomnote: HOW TO DECRYPT FILES.txt