【訳】

MadMxShellでITチームを標的にした不正広告キャンペーン

【図表】

出典: https://www.zscaler.com/blogs/security-research/malvertising-campaign-targeting-it-teams-madmxshell

【要約】

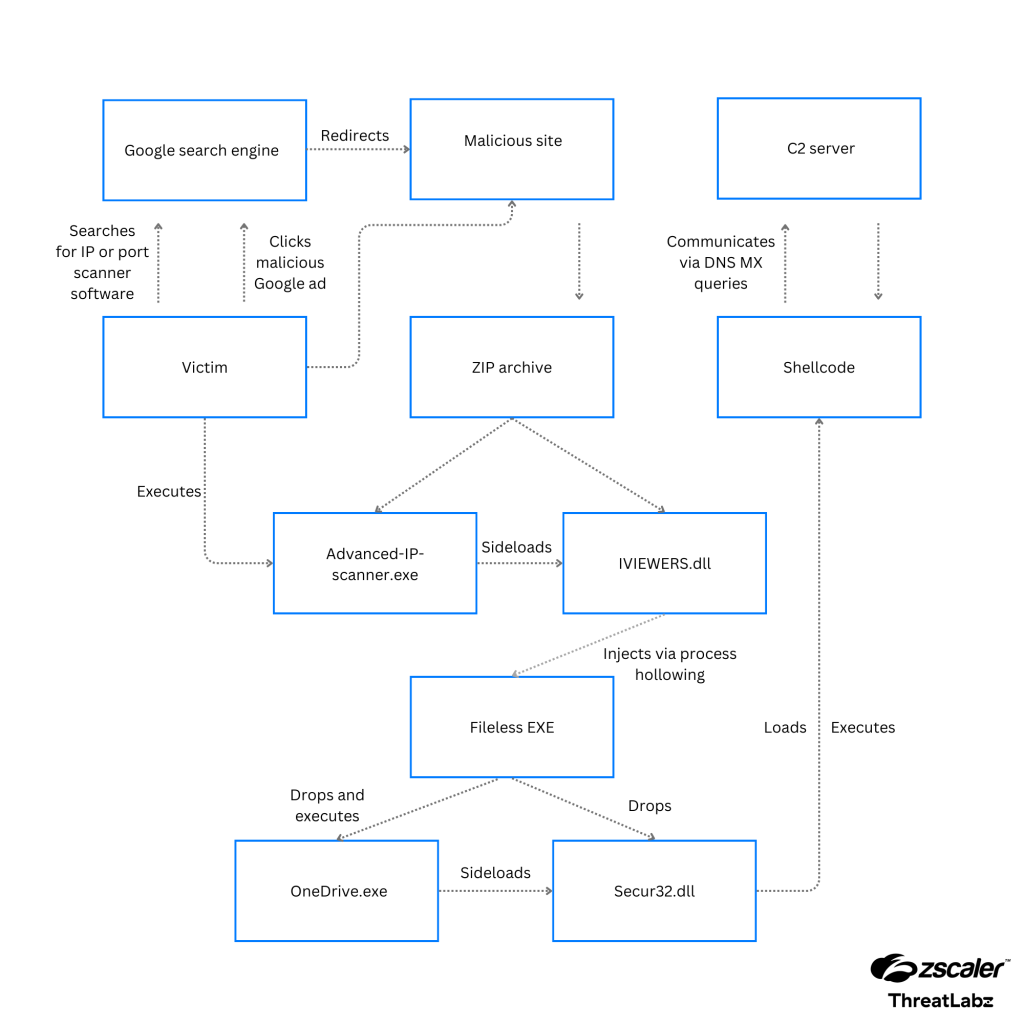

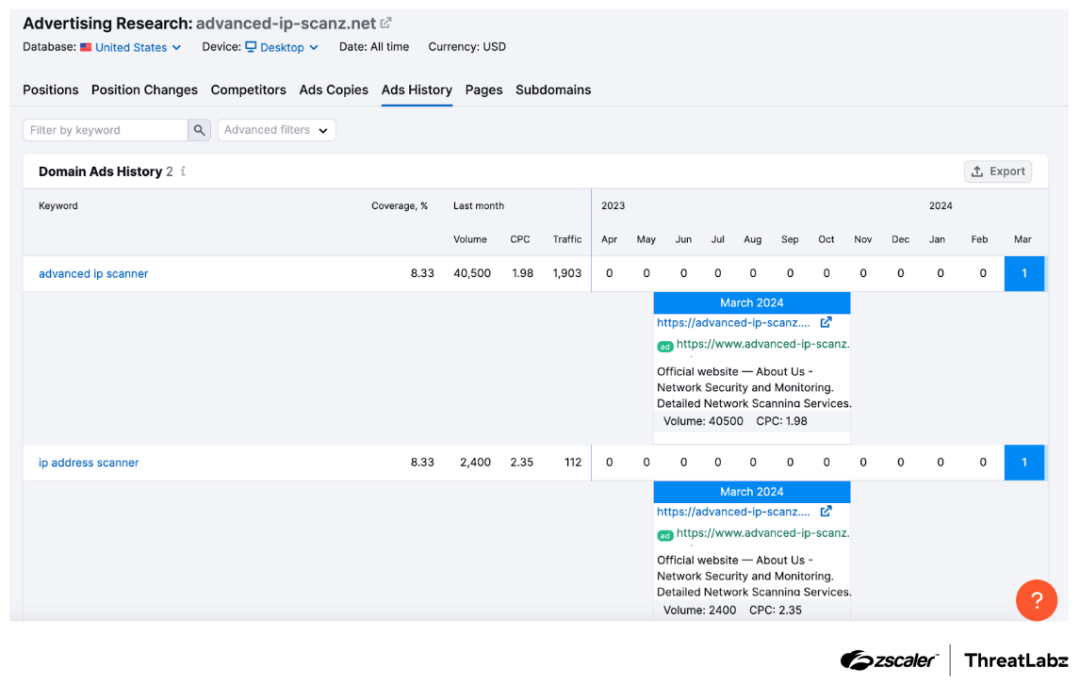

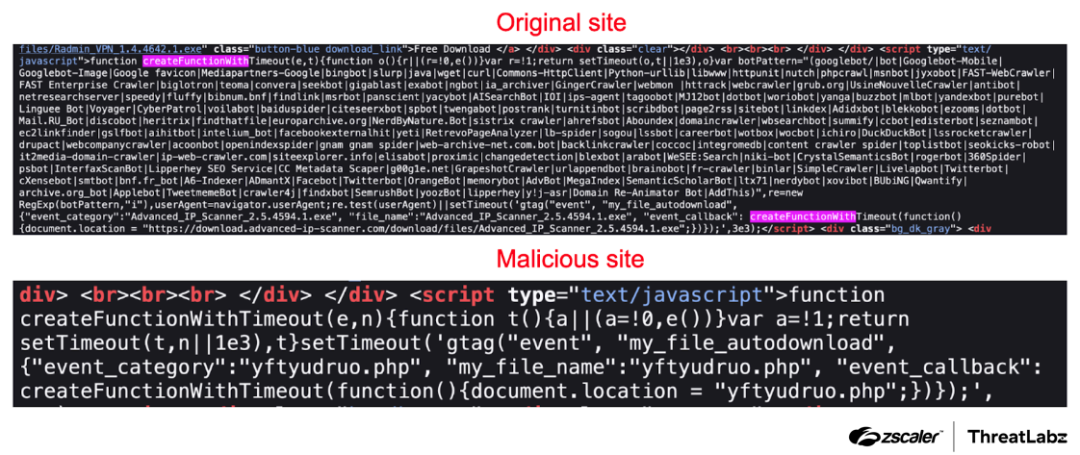

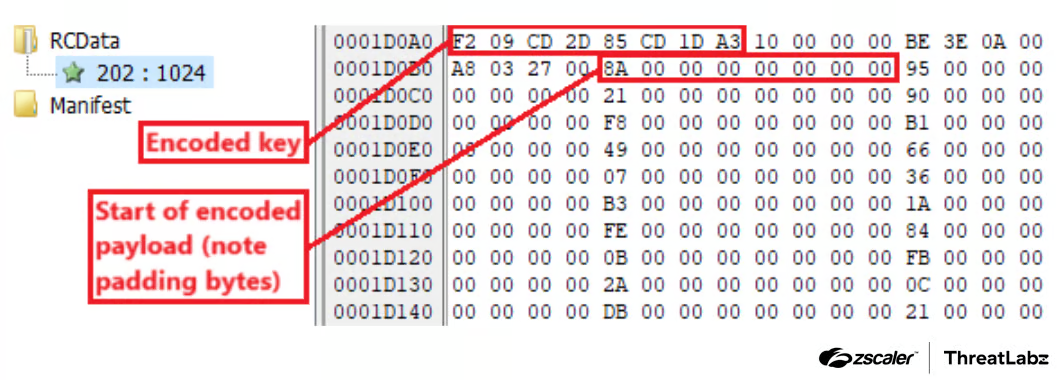

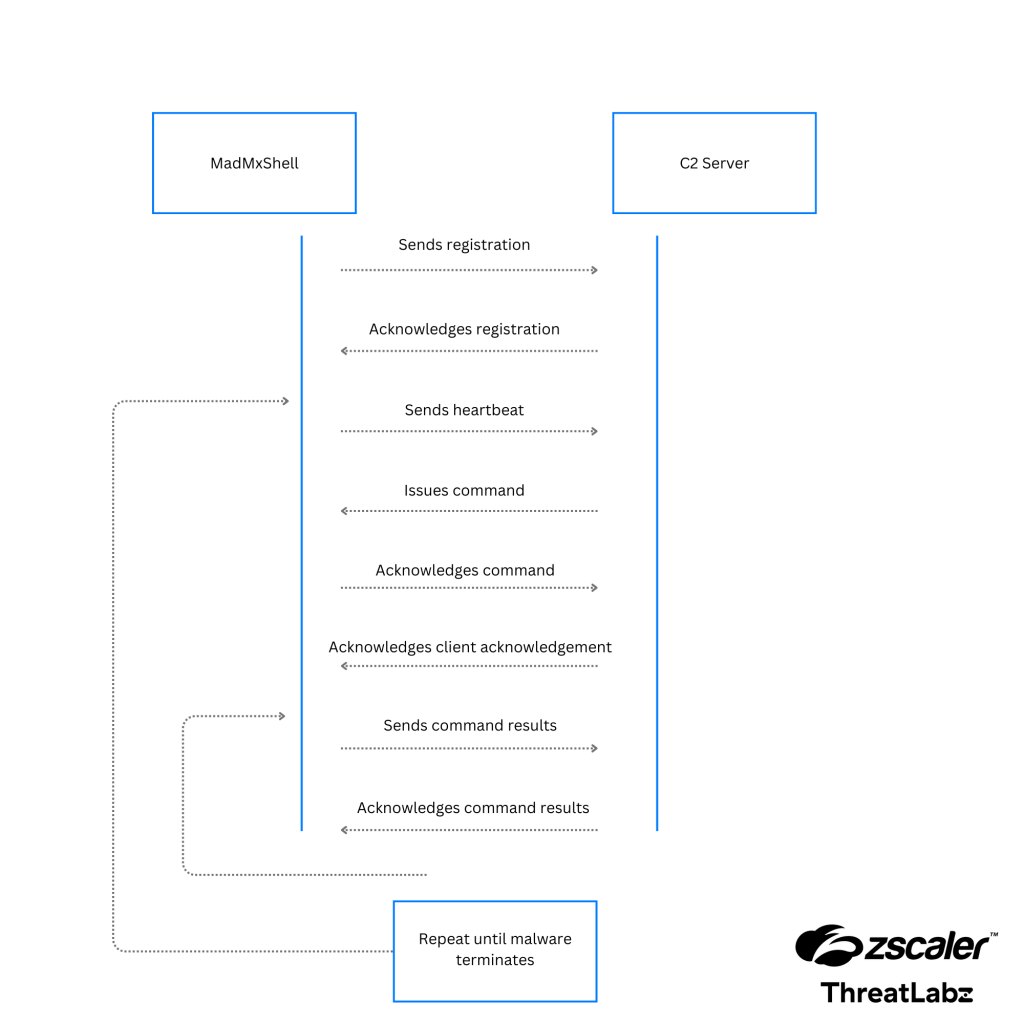

Zscaler ThreatLabzは、2024年3月以降、MadMxShellという新しいバックドアを配布する不正広告キャンペーンを確認しました。攻撃者は、IPスキャナソフトウェアの正規サイトに似せたドメインを使用し、Google広告を利用して検索結果の上位に表示させ、被害者を誘導しました。MadMxShellは、DLLサイドローディング、DNSプロトコルの悪用、メモリ・フォレンジック回避など高度な技術を使用しています。攻撃対象はITセキュリティやネットワーク管理チームで、特権的アクセスを持つユーザーを狙っています。攻撃は依然として続いており、対策が求められます。

【ブログ】

◆Malvertising campaign targeting IT teams with MadMxShell (ZScaler, 2024/04/17)

[MadMxShellでITチームを標的にした不正広告キャンペーン]

https://www.zscaler.com/blogs/security-research/malvertising-campaign-targeting-it-teams-madmxshell

【関連まとめ記事】

◆全体まとめ

◆マルウェア / Malware (まとめ)

◆バックドア / Backdoor / RAT (まとめ)

◆MadMxShell (まとめ)

https://malware-log.hatenablog.com/entry/MadMxShell