【訳】

新たなスニーク攻撃が端末をクラッシュさせ、不正基地局なしで5Gを4Gにダウングレード

【図表】

出典: https://thehackernews.com/2025/08/new-sni5gect-attack-crashes-phones-and.html

【要約】

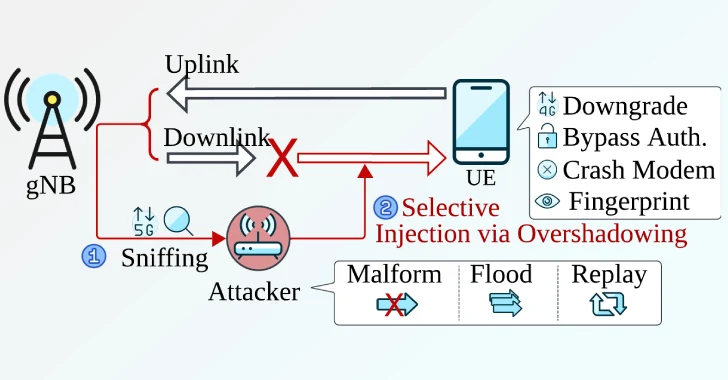

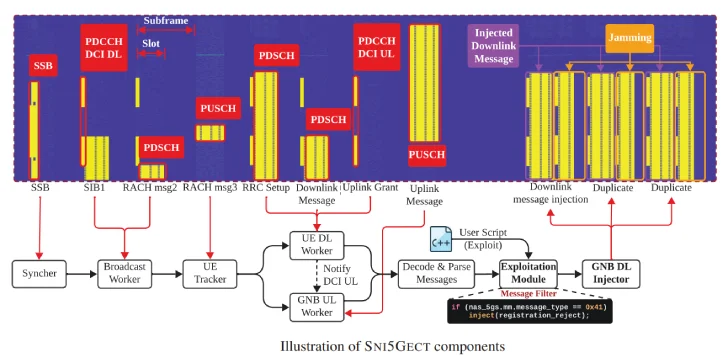

研究者は新たな攻撃手法 「Sni5Gect(Sniffing 5G Inject)」 を発表しました。これは不正基地局を必要とせず、5Gの初期接続段階で暗号化されていないメッセージを傍受・復号し、端末に悪意あるペイロードを注入できるツールです。結果として 端末モデムのクラッシュ、フィンガープリンティング、4Gへのダウングレード が可能になります。4Gには既知の脆弱性があるため、位置追跡などの攻撃へと発展する恐れがあります。テストではOnePlusやPixel、Galaxyなどで成功率70~90%、最大20mの距離から攻撃可能とされました。GSMAは脆弱性識別子 CVD-2024-0096 を割り当て、5G防御技術開発の重要性が強調されています。

【ニュース】

◆New Sni5Gect Attack Crashes Phones and Downgrades 5G to 4G without Rogue Base Station (The Hacker News, 2025/08/26)

[新たなスニーク攻撃が端末をクラッシュさせ、不正基地局なしで5Gを4Gにダウングレード]

https://thehackernews.com/2025/08/new-sni5gect-attack-crashes-phones-and.html