【要点】

◎Marimoに認証不要のRCE脆弱性が発見され公開直後に悪用開始。攻撃者は.envやSSH鍵を窃取する迅速な侵害を実行した。 (BleepingComputer)

【訳】

マリモの重大な事前認証不要のRCE脆弱性が、現在積極的に悪用されている

【図表】

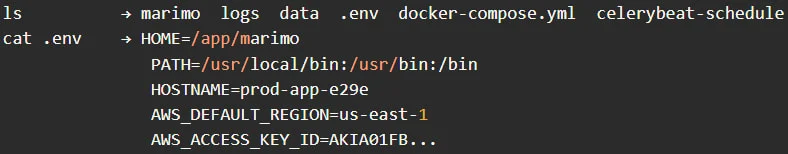

認証情報の窃取 (Sysdig)

出典: https://www.bleepingcomputer.com/news/security/critical-marimo-pre-auth-rce-flaw-now-under-active-exploitation/

【要約】

Pythonノートブック環境Marimoに認証不要でリモートコード実行が可能な重大脆弱性(CVE-2026-39987)が発見され、公開から約10時間で実際の攻撃に悪用された。原因はWebSocketエンドポイントの認証不備で、攻撃者は対話型シェルへアクセスし、.envファイルやSSH鍵などの機密情報を数分で窃取した。攻撃は手動操作による迅速な偵察と情報収集に特化しており、持続化は試みていない。利用者には速やかなアップデートと外部アクセス制御が強く推奨されている。

【ニュース】

◆Critical Marimo pre-auth RCE flaw now under active exploitation (BleepingComputer, 2026/04/12 10:20)

[マリモの重大な事前認証不要のRCE脆弱性が、現在積極的に悪用されている]

https://www.bleepingcomputer.com/news/security/critical-marimo-pre-auth-rce-flaw-now-under-active-exploitation/