【要点】

◎脅威アクターは検知回避のためOPSECを体系化し、インフラ分離や行動偽装で長期潜伏を重視。基本的な運用ミスが摘発原因と指摘 (BleepingComputer)

【訳】

OPSECプレイブックの内幕:脅威アクターがどのように検知を回避するか

【図表】

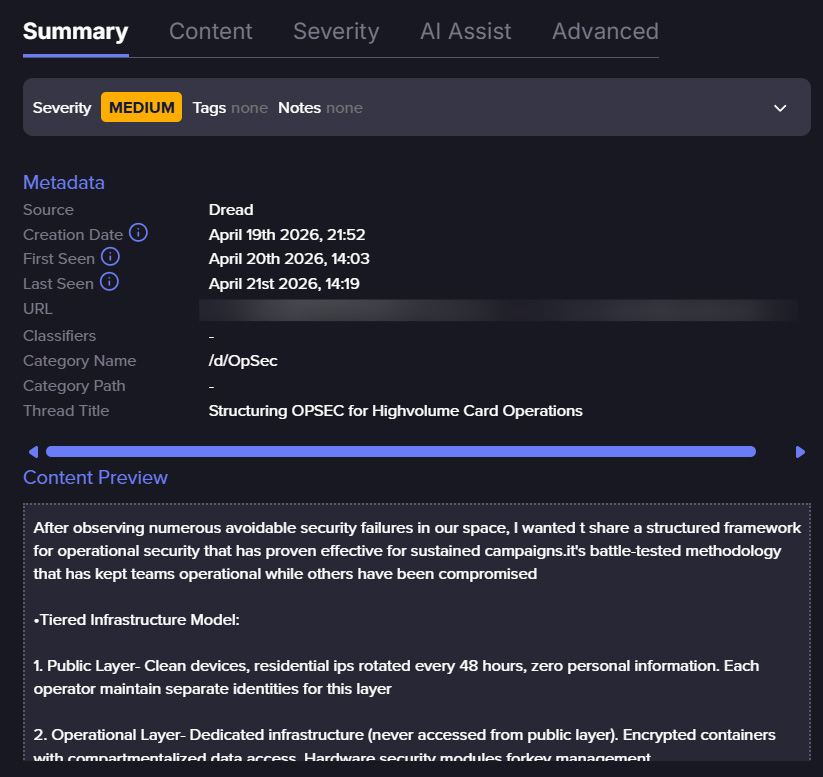

脅威アクターによるOPSECアドバイスのFlareスクリーンショット

Flareの投稿へのリンク、まだ顧客でない場合は無料トライアルに登録してアクセスしてください

https://app.flare.io/#/forum_post/dread/6d455564dc46e649de73

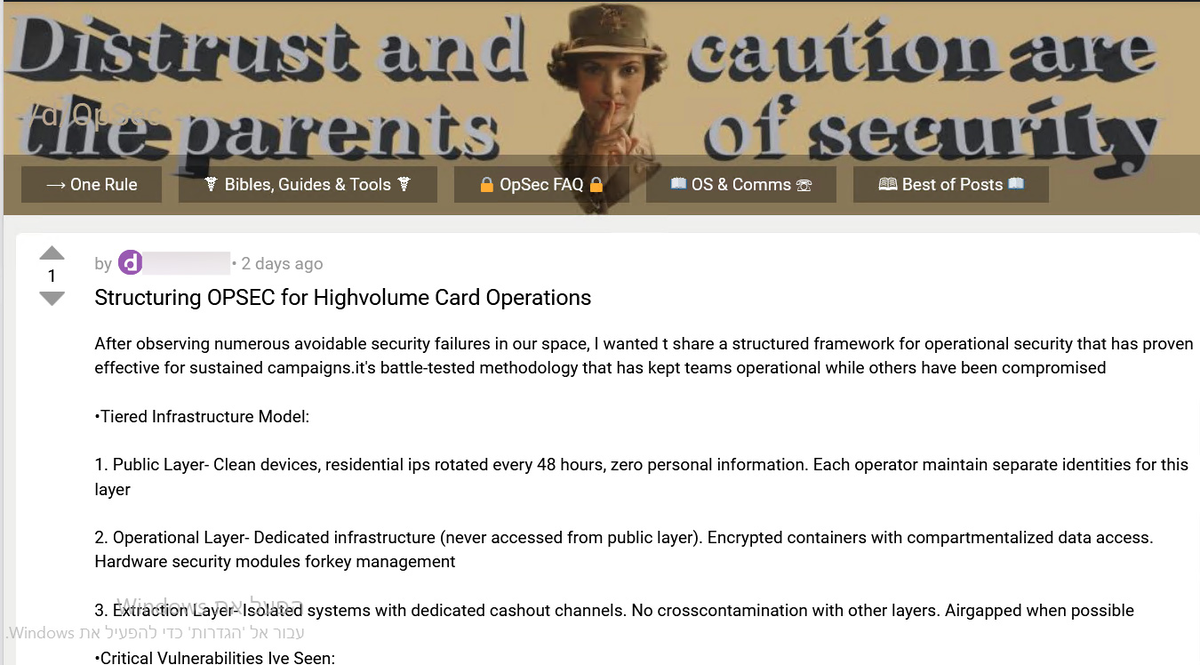

フォーラムの投稿からのスクリーンショット

【要約】

Flareは、脅威アクターが検知回避のために構築したOPSECフレームワークを分析した。攻撃者は公開・運用・収益化の3層を分離し、ID再利用回避やインフラ隔離、行動のランダム化などで長期潜伏を図る。一方、摘発の多くは基本的な運用ミスに起因する。さらに時間遅延トリガーやデッドマンスイッチなどの手法も導入されている。防御側にはクロスプラットフォーム分析や行動検知の強化、攻撃チェーン全体の可視化が重要とされる

【ニュース】

◆Inside an OPSEC Playbook: How Threat Actors Evade Detection (BleepingComputer, 2026/04/28 08:50)

[OPSECプレイブックの内幕:脅威アクターがどのように検知を回避するか]

https://www.bleepingcomputer.com/news/security/inside-an-opsec-playbook-how-threat-actors-evade-detection/