【要点】

◎ロシアを拠点とするランサムウェアのサイバー犯罪組織。2021/05/14からリークサイトへのアクセスができない状況にある

【目次】

概要

【図表】

[我々は非政治的であり、地政学には参加せず、我々を特定の政府と結びつける必要はなく、我々の動機を他に求める必要もありません。

私たちの目的は、お金を稼ぐことであり、社会に問題を起こすことではありません。

今日から、私たちは節度ある行動を導入し、パートナーが暗号化を希望する各企業をチェックして、将来の社会的影響を回避します。]

出典: http://darksidc3iux462n6yunevoag52ntvwp6wulaz3zirkmh4cnz6hhj7id.onion/press-center

公表されているDrakSide被害数の推移 (August 2020 to April 2021)

出典: https://www.fireeye.com/blog/threat-research/2021/05/shining-a-light-on-darkside-ransomware-operations.html

出典: https://news.sophos.com/en-us/2021/05/11/a-defenders-view-inside-a-darkside-ransomware-attack/

【概要】

| 項目 | 内容 |

|---|---|

| 活動時期 | 2020/08~ |

| 身代金相場 | 20万ドルから440万ドル |

■DarkSide の歴史

| 時期 | 内容 |

|---|---|

| 2020/08 | 活動開始 |

| 2020/10 | 恐喝金のうち2万ドルをChildren InternationalとThe Water Projectの慈善団体に寄付することを決定 |

| 2020/11 | イランにデータ漏洩保管サイトを構築 ⇒ Coveware社が身代金交渉の対象組織から除外 |

| 2021/01 | Bitdefender社がDarkSideの復号プログラムをリリース |

| 2021/05 | コロニアルを攻撃し、社会問題・政治問題に発展 |

| 2021/05 | リークサイトが閉鎖 |

■身代金

| 脅迫対象 | 金額(ドル) | 金額(円) | 備考 |

|---|---|---|---|

| Brenntag | 440万ドル | 4.8億円 | |

| コロニアル | 440万ドル | 4.8億円 |

| 項目 | 内容 |

|---|---|

| 身代金総額 | 9000万ドル |

| 被害企業 | 47社 |

| 平均身代金金額 | 約190万ドル |

【インシデント】

| 被害組織 | 被害発生日 | 報道日 | 備考 |

|---|---|---|---|

| Brookfield Residential | 2020/08/10 | 2020/08/25 | *1 |

| Cpel | 2021/02 | 2021/02/05 | ブラジルの電力会社 *2 |

| Eletrobras | 2021/02 | 2021/02/05 | ブラジルの電力会社 *3 |

| Discount Car and Truck Rentals | 2021/02 | 2021/02/13 | カナダ *4 |

| CompuCom | 2021/03 | 2021/03/28 | *5 |

| Brenntag | 2021/05 | 2021/05/13 | ドイツの化学品流通企業, 身代金=440万ドル *6 |

| コロニアル・パイプライン | 2021/05/07 | 2021/05/08 | 米国で最大規模のコロニアル・パイプラインが停止(身代金 4.8億円で復旧) |

| 東芝テック | 2021/05 | 2021/05/14 | *7 |

◆インシデント: コロニアル・パイプライン (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Colonial

【推薦資料】

◆Shining a Light on DARKSIDE Ransomware Operations (FireEye, 2021/05/11)

[ランサムウェア「DARKSIDE」の運用に光を当てる]

https://www.fireeye.com/blog/threat-research/2021/05/shining-a-light-on-darkside-ransomware-operations.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_12

◆A defender’s view inside a DarkSide ransomware attack (Sophos, 2021/05/11)

[DarkSideランサムウェア攻撃における防御側の視点]

https://news.sophos.com/en-us/2021/05/11/a-defenders-view-inside-a-darkside-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_15

【最新情報】

◆DarkSide Ransomware With Self-Propagating Feature in AD Environments (Ahnlab, 2023/02/06)

[AD環境で自己増殖する機能を持つDarkSideランサムウェア]

https://asec.ahnlab.com/en/47174/

⇒ https://malware-log.hatenablog.com/entry/2023/02/06/000000_4

記事

【ニュース】

■2020年

◇2020年4月

◆Here's a list of all the ransomware gangs who will steal and leak your data if you don't pay (ZDNet, 2020/04/21 15:14)

[これは、あなたが支払わない場合は、データを盗み、漏洩させるランサムウェアのギャングのすべてのリストです]Ransomware gangs are getting more aggressive these days about pursuing payments and have begun stealing and threatening to leak sensitive documents if victims don't pay the requested ransom demand.

[ランサムウェアのギャングは、最近では支払いを追求することに積極的になっており、被害者が要求された身代金の要求を支払わない場合には、機密文書を盗み出したり、脅したりするようになっています]https://www.zdnet.com/article/heres-a-list-of-all-the-ransomware-gangs-who-will-steal-and-leak-your-data-if-you-dont-pay/

⇒ https://malware-log.hatenablog.com/entry/2020/04/21/000000_7

◇2020年8月

◆DarkSide: New targeted ransomware demands million dollar ransoms (BleepingComputer, 2020/08/21 14:12)

[ダークサイド。新たな標的型ランサムウェアが100万ドルの身代金を要求]

https://www.bleepingcomputer.com/news/security/darkside-new-targeted-ransomware-demands-million-dollar-ransoms/

⇒ https://malware-log.hatenablog.com/entry/2020/08/21/000000_10

◇2020年9月

◆The Week in Ransomware - September 4th 2020 - Stay Alert! (BleepingComputer, 2020/09/04)

DarkSide Ransomware hits North American real estate developer

[DarkSideランサムウェアが北米の不動産デベロッパーを襲う]

North American land developer and home builder Brookfield Residential is one of the first victims of the new DarkSide Ransomware.

[北米の土地開発業者および住宅建設業者であるBrookfield Residential社は、新しいランサムウェア「DarkSide」の最初の被害者の一人です]https://www.bleepingcomputer.com/news/security/the-week-in-ransomware-september-4th-2020-stay-alert/

⇒ https://malware-log.hatenablog.com/entry/2020/09/04/000000_8

◇2020年10月

◆Darkside ransomware donates $20K of extortion money to charities (BleepingComputer, 2020/10/20)

[Darksideランサムウェアは、恐喝金の20,000ドルを慈善団体に寄付する]

https://www.bleepingcomputer.com/news/security/darkside-ransomware-donates-20k-of-extortion-money-to-charities/

⇒ https://malware-log.hatenablog.com/entry/2020/10/20/000000_5

◆The Week in Ransomware - October 23rd 2020 - From Russia with Love (BleepingComputer, 2020/10/23 17:38)

https://www.bleepingcomputer.com/news/security/the-week-in-ransomware-october-23rd-2020-from-russia-with-love/

⇒ https://malware-log.hatenablog.com/entry/2020/10/23/000000

◇2020年11月

◆DarkSide ransomware is creating a secure data leak service in Iran (BleepingComputer, 2020/11/13 03:00)

[ランサムウェア「DarkSide」がイランで安全なデータ漏洩サービスを作成中]

https://www.bleepingcomputer.com/news/security/darkside-ransomware-is-creating-a-secure-data-leak-service-in-iran/

⇒ https://malware-log.hatenablog.com/entry/2020/11/13/000000_6

■2020年

◇2021年1月

◆DarkSide ransomware decryptor recovers victims' files for free (BleepingComputer, 2021/01/11 12:11)

[DarkSide ランサムウェア復号化ソフトは被害者のファイルを無料で復元する]

https://www.bleepingcomputer.com/news/security/darkside-ransomware-decryptor-recovers-victims-files-for-free/

⇒ https://malware-log.hatenablog.com/entry/2021/01/11/000000_2

◇2021年2月

◆Eletrobras, Copel energy companies hit by ransomware attacks (2021/02/05 03:46)

https://www.bleepingcomputer.com/news/security/eletrobras-copel-energy-companies-hit-by-ransomware-attacks/

⇒ https://malware-log.hatenablog.com/entry/2021/02/05/000000_7

◆Leading Canadian rental car company hit by DarkSide ransomware (BleepingComputer, 2021/02/13 13:08)

[カナダの大手レンタカー会社がランサムウェア「DarkSide」に感染]

https://www.bleepingcomputer.com/news/security/leading-canadian-rental-car-company-hit-by-darkside-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2021/02/13/000000_6

◇2021年3月

◆CompuCom MSP expects over $20M in losses after ransomware attack (BleepingComputer, 2021/03/28 10:41)

https://www.bleepingcomputer.com/news/security/compucom-msp-expects-over-20m-in-losses-after-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2021/03/28/000000_5

◇2021年5月

□2021年5月9日(日)

◆米コロニアル・パイプラインのハッカー、大量のデータを窃盗=BBG (ロイター, 2021/05/09 15:08)

https://jp.reuters.com/article/usa-products-colonial-pipeline-idJPKBN2CQ03O

⇒ https://malware-log.hatenablog.com/entry/2021/05/09/000000_5

◆Colonial Hackers Stole Data Thursday Ahead of Shutdown (Bloomberg, 2021/05/09 11:57)

[コロニアルのハッカーがシャットダウンに先駆けて木曜日にデータを盗んだことについて]

https://www.bloomberg.com/news/articles/2021-05-09/colonial-hackers-stole-data-thursday-ahead-of-pipeline-shutdown

⇒ https://malware-log.hatenablog.com/entry/2021/05/09/000000_6

□2021年5月10日(月)

◆US declares state of emergency after ransomware hits largest pipeline (BleepingComputer, 2021/05/10 09:37)

[米国、ランサムウェアが最大のパイプラインを襲い、緊急事態を宣言]

https://www.bleepingcomputer.com/news/security/us-declares-state-of-emergency-after-ransomware-hits-largest-pipeline/

⇒ https://malware-log.hatenablog.com/entry/2021/05/10/000000_3

◆DarkSide ransomware will now vet targets after pipeline cyberattack (BleepingComputer, 2021/05/10 11:40)

[ランサムウェア「DarkSide」、パイプラインのサイバー攻撃後にターゲットを調査するようになる]

https://www.bleepingcomputer.com/news/security/darkside-ransomware-will-now-vet-targets-after-pipeline-cyberattack/

⇒ https://malware-log.hatenablog.com/entry/2021/05/10/000000

□2021年5月11日(火)

◆石油会社へサイバー攻撃、「ダークサイド」が実行 FBI (日経新聞, 2021/05/11 02:21)

https://www.nikkei.com/article/DGXZQOGN10DBA0Q1A510C2000000/

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000

◆米石油パイプライン大手へのサイバー攻撃、犯人はロシアを拠点とする集団「DarkSide」とFBIが発表 (ITmedia, 2021/05/11 07:10)

https://www.itmedia.co.jp/news/articles/2105/11/news053.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_1

◆石油パイプラインへサイバー攻撃を行った集団が「目的は金を稼ぐことで社会に問題を起こすことではない」と声明を発表 (Gigazine, 2021/05/11 11:30)

https://gigazine.net/news/20210511-ransomware-gang-darkside/

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_4

◆石油パイプラインを操業停止に追い込んだのはランサムウェア「Darkside」、FBIが報じる (ITmedia, 2021/05/11 18:58)

https://www.itmedia.co.jp/enterprise/articles/2105/11/news151.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_6

◆米パイプライン事業者がランサム被害 - FBIが「Darkside」関与指摘 (Security NEXT, 2021/05/11)

https://www.security-next.com/126020

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_3

□2021年5月12日(水)

◆石油パイプラインにランサムウェア攻撃を仕掛けた犯罪者グループ「DarkSide」はどのような活動を行っているのか? (Gigazine, 2021/05/12 14:08)

https://gigazine.net/news/20210512-darkside-ransomware-group/

⇒ https://malware-log.hatenablog.com/entry/2021/05/12/000000_2

□2021年5月13日(木)

◆Colonial Pipeline restores operations, $5 million ransom demanded (BleepingComputer, 2021/05/13 13:54)

[コロニアル・パイプライン社が操業を再開、500万ドルの身代金を要求される]

https://www.bleepingcomputer.com/news/security/colonial-pipeline-restores-operations-5-million-ransom-demanded/

⇒ https://malware-log.hatenablog.com/entry/2021/05/13/000000_5

◆Chemical distributor pays $4.4 million to DarkSide ransomware (BleepingComputer, 2021/05/13 18:24)

[化学品販売会社、ランサムウェア「DarkSide」に440万ドルを支払う]

https://www.bleepingcomputer.com/news/security/chemical-distributor-pays-44-million-to-darkside-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2021/05/13/000000_8

□2021年5月14日(金)

◆バイデン氏、ダークサイド問題を提起へ 米ロ首脳会談 (日経新聞, 2021/05/14 04:42)

ロシアは「肯定的なシグナル」と評価

https://www.nikkei.com/article/DGXZQOGN13G3J0T10C21A5000000/

⇒ https://malware-log.hatenablog.com/entry/2021/05/14/000000_6

◆Toshiba unit hacked in Europe, conglomerate to undergo strategic review (ロイター, 2021/05/14 13:40)

https://jp.reuters.com/article/us-toshiba-cyber/toshiba-unit-hacked-in-europe-conglomerate-to-undergo-strategic-review-idUSKBN2CV0AV

⇒ https://malware-log.hatenablog.com/entry/2021/05/14/000000_3

◆米パイプライン攻撃ハッカー集団、東芝にもサイバー攻撃と声明 (TBS News, 2021/05/14 15:35)

https://news.tbs.co.jp/newseye/tbs_newseye4268623.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/14/000000_4

◆DarkSide Ransomware Operations – Preventions and Detections. (Blue Team Blog, 2021/05/14)

[ダークサイド・ランサムウェアの運用 - 予防と検知]

https://blueteamblog.com/darkside-ransomware-operations-preventions-and-detections

⇒ https://malware-log.hatenablog.com/entry/2021/05/14/000000_19

□2021年5月15日(土)

◆サイバー犯罪集団ダークサイド「活動停止」表明 米報道 (日経新聞, 2021/05/15 03:00)

https://www.nikkei.com/article/DGXZQOGN14F4F0U1A510C2000000/

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000_3

◆ロのハッカー集団、活動停止か (共同通信, 2021/05/15 06:42)

https://this.kiji.is/766053379099754496

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000_1

◆ハッカー集団が活動停止表明 米油送管攻撃のダークサイド 情報インフラ「遮断された」 (産経新聞, 2021/05/15 07:49)

https://www.sankei.com/world/news/210515/wor2105150005-n1.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000_2

◆パイプライン攻撃「やりすぎた」サイバー犯罪者が後悔? (朝日新聞, 2021/05/15 08:30)

https://digital.asahi.com/articles/ASP5G6QYLP5FULZU00Y.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000_9

◆米石油会社サイバー攻撃、ハッカー集団のサイトがダウン (AFPBB News, 2021/05/15 09:38)

https://www.msn.com/ja-jp/news/world/%E7%B1%B3%E7%9F%B3%E6%B2%B9%E4%BC%9A%E7%A4%BE%E3%82%B5%E3%82%A4%E3%83%90%E3%83%BC%E6%94%BB%E6%92%83%E3%80%81%E3%83%8F%E3%83%83%E3%82%AB%E3%83%BC%E9%9B%86%E5%9B%A3%E3%81%AE%E3%82%B5%E3%82%A4%E3%83%88%E3%81%8C%E3%83%80%E3%82%A6%E3%83%B3/ar-BB1gKsiz

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000

□2021年5月20日(木)

◆米油送管サイバー攻撃、身代金4億円超支払い WSJ報道 (日経新聞, 2021/05/20 05:24)

https://www.nikkei.com/article/DGXZQOGV2001G0Q1A520C2000000/

⇒ https://malware-log.hatenablog.com/entry/2021/05/20/000000

◆ハッカーへの支払いやむを得ない選択 コロニアルCEO (WSJ, 2021/05/20 06:47)

https://jp.wsj.com/articles/colonial-pipeline-ceo-tells-why-he-paid-hackers-a-4-4-million-ransom-11621460511

⇒ https://malware-log.hatenablog.com/entry/2021/05/20/000000_1

□2021年5月24日(月)

◆ダークサイド、身代金累計は9000万ドルか~入金管理のデジタル財布が空に、活動停止の可能性 (U.S.FrontLine, 2021/05/24)

https://usfl.com/news/130378

⇒ https://malware-log.hatenablog.com/entry/2021/05/24/000000_8

□2021年5月25日(火)

◆メディア向けプレスセンター準備し 慈善団体に2万ドル寄付、米パイプライン止めたサイバー犯罪組織「Darkside」とは? (NetSecurity, 2021/05/25 08:10)

https://scan.netsecurity.ne.jp/article/2021/05/25/45715.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/25/000000_8

◇2021年6月

□2021年6月4日(金)

◆Darksideランサムウェア被害から学ぶ早期発見・防御・テクニカル分析の重要性 (ASCII.jp, 2021/06/04 18:30)

https://ascii.jp/elem/000/004/057/4057891/

⇒ https://malware-log.hatenablog.com/entry/2021/06/04/000000_4

□2021年6月7日(月)

◆今そこにある 分業制「サイバー脅迫エコノミー」 企業を狙うマルウェア、脆弱性の放置は格好の標的に (ITMedia, 2021/006/07 11:04)

https://www.itmedia.co.jp/news/articles/2106/07/news073.html

□2021年6月8日(火)

◆米司法省特殊部隊、ハッカーに支払われた身代金を仮想ウォレットから奪還 (Newsweek, 2021/06/08 16:47)

https://www.newsweekjapan.jp/stories/world/2021/06/post-96471.php

⇒ https://malware-log.hatenablog.com/entry/2021/06/08/000000_11

□2021年6月10日(木)

◆東芝テックにサイバー攻撃 フランスなどで情報流出確認 (日経新聞, 2021/06/10 12:47)

https://www.nikkei.com/article/DGXZQOUC102V90Q1A610C2000000/

⇒ https://malware-log.hatenablog.com/entry/2021/06/10/000000_1

□2021年6月11日(金)

◆東芝テックで情報流出 欧州の現地法人がランサムウェアの被害に (ITmedia, 2021/06/11 13:33)

https://www.itmedia.co.jp/news/articles/2106/11/news099.html

⇒ https://malware-log.hatenablog.com/entry/2021/06/11/000000_6

□2021年6月24日(月)

◆石油パイプラインを止めた「ダークサイド」の正体 (日経XTECH, 2021/06/24)

https://xtech.nikkei.com/atcl/nxt/mag/nnw/18/041800012/061800142/

⇒ https://malware-log.hatenablog.com/entry/2021/06/24/000000_1

◇2021年7月

◆Fashion retailer Guess discloses data breach after ransomware attack (BleepingComputer, 2021/07/12 12:33)

[ファッション小売業のGuessがランサムウェア攻撃を受け、データ侵害を公表 ]

https://www.bleepingcomputer.com/news/security/fashion-retailer-guess-discloses-data-breach-after-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2021/07/12/000000_8

◆姿を消したランサムウェア集団 被害企業が苦境、裏社会で裁判沙汰も (ITmedia, 2021/07/19 11:14)

https://www.itmedia.co.jp/news/articles/2107/19/news075.html

⇒ https://malware-log.hatenablog.com/entry/2021/07/19/000000_7

◆Q2 Ransomware Roll Up (Digital Shadows, 2021/07/20)

https://www.digitalshadows.com/blog-and-research/q2-2021-ransomware-roll-up/

⇒ https://malware-log.hatenablog.com/entry/2021/07/20/000000_13

◆740 ransomware victims named on data leak sites in Q2 2021: report (ZDNet, 2021/07/22 13:30)

[2021年第2四半期、データ漏洩サイトで740人のランサムウェア被害者の名前が挙がる:レポート]

https://www.zdnet.com/article/740-ransomware-victims-named-on-data-leak-sites-in-q2-2021-report/

⇒ https://malware-log.hatenablog.com/entry/2021/07/22/000000_6

◆DarkSide ransomware gang returns as new BlackMatter operation (BleepingComputer, 2021/07/31 15:13)

[ランサムウェア「DarkSide」が新たに「BlackMatter」として復活]

https://www.bleepingcomputer.com/news/security/darkside-ransomware-gang-returns-as-new-blackmatter-operation/

⇒ https://malware-log.hatenablog.com/entry/2021/07/31/000000_3

◇2021年8月

◆ランサムウェアも生存戦略 「DarkSide」は「BlackMatter」に? 現れては消えるサバイバル術 (ITmedia, 2021/08/16 08:32)

https://www.itmedia.co.jp/news/articles/2108/16/news052.html

⇒ https://malware-log.hatenablog.com/entry/2021/08/16/000000_13

◇2021年10月

◆DarkSideの新ブランド? ランサムウェア「BlackMatter」にCISAらが注意喚起 (ITmedia, 2021/10/20 07:00)

https://www.itmedia.co.jp/enterprise/articles/2110/20/news045.html

⇒ https://malware-log.hatenablog.com/entry/2021/10/20/000000_6

◆REvilとDarkSideは影を潜め、新たなRaaSファミリーが出現--マカフィーの脅威レポート (ZDNet, 2021/10/22 10:26)

https://japan.zdnet.com/article/35178421/

⇒ https://malware-log.hatenablog.com/entry/2021/10/22/000000_1

◆身代金の8億円ビットコインが移動中、米企業などのランサムウェア攻撃で (Coinpost, 2021/10/23 14:29)

https://coinpost.jp/?p=287097

⇒ https://malware-log.hatenablog.com/entry/2021/10/23/000000_3

◆This ransomware gang moved $6.8 million in Bitcoin amid regulatory overhaul (CoinGape, 2021)

[このランサムウェア・ギャングは、規制の見直しの中で680万ドルのビットコインを動かしました。]

https://coingape.com/this-ransomware-gang-moved-6-8-million-in-bitcoin-amid-regulatory-overhaul/

⇒ https://malware-log.hatenablog.com/entry/2021/10/23/000000

◇2021年11月

◆米ハッカー情報に報奨金11億円 (共同通信, 2021/11/05 08:13)

https://nordot.app/829131743772131328

⇒ https://malware-log.hatenablog.com/entry/2021/11/05/000000_5

◆「ダークサイド」に懸賞金11億円=ロシア系ハッカー集団―米 (時事通信, 2021/11/05 06:39)

https://www.jiji.com/jc/article?k=2021110500215

⇒ https://malware-log.hatenablog.com/entry/2021/11/05/000000_1

◆攻撃開始から暗号化までの3時間、ランサムウェア攻撃者は何をした? (TechTarget, 2021/11/24 08:00)

ごく短時間で実施されるランサムウェア攻撃が発見された。調査によって、攻撃開始から終了までの攻撃者の行動が明らかにされた。攻撃者は3時間の間に何をしていたのか。

https://techtarget.itmedia.co.jp/tt/news/2111/24/news05.html

⇒ https://malware-log.hatenablog.com/entry/2021/11/24/000000_6

■2022年

◇2022年2月

◆BlackCat (ALPHV) ransomware linked to BlackMatter, DarkSide gangs (BleepingComputer, 2022/02/05 05:29)

[BlackCat(ALPHV)ランサムウェアはBlackMatterとDarkSideギャングに関連しています。]

https://www.bleepingcomputer.com/news/security/blackcat-alphv-ransomware-linked-to-blackmatter-darkside-gangs/

⇒ https://malware-log.hatenablog.com/entry/2022/02/05/000000_1

◆How the initial access broker market leads to ransomware attacks (ZDNet, 2022/02/16)

[初期アクセスブローカー市場がランサムウェア攻撃につながる仕組み]Researchers explore the attack methods of LockBit, Avaddon, Darkside, Conti, and BlackByte ransomware groups.

[研究者は、LockBit、Avaddon、Darkside、Conti、BlackByteの各ランサムウェアグループの攻撃方法を探っています]https://www.zdnet.com/article/from-start-to-finish-how-the-initial-access-broker-market-leads-to-ransomware-attacks/

⇒ https://malware-log.hatenablog.com/entry/2022/02/16/000000_11

◆2021年のランサムウェア攻74%がロシア関連のウォレットに送金 (Next Money, 2022/02/16)

https://nextmoney.jp/?p=48185

⇒ https://malware-log.hatenablog.com/entry/2022/02/16/000000_21

【ブログ】

■2021年

◇2021年5月

◆Shining a Light on DARKSIDE Ransomware Operations (FireEye, 2021/05/11)

[ランサムウェア「DARKSIDE」の運用に光を当てる]

https://www.fireeye.com/blog/threat-research/2021/05/shining-a-light-on-darkside-ransomware-operations.html

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_12

◆A defender’s view inside a DarkSide ransomware attack (Sophos, 2021/05/11)

[DarkSideランサムウェア攻撃における防御側の視点]

https://news.sophos.com/en-us/2021/05/11/a-defenders-view-inside-a-darkside-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2021/05/11/000000_15

◇2021年8月

◆ランサムウェアグループ「DarkSide」消滅か。サーバーが押収、運営停止。身代金を返金予定 (Prsol:cc, 2021/05/15)

https://www.prsol.cc/?p=738

⇒ https://malware-log.hatenablog.com/entry/2021/05/15/000000_11

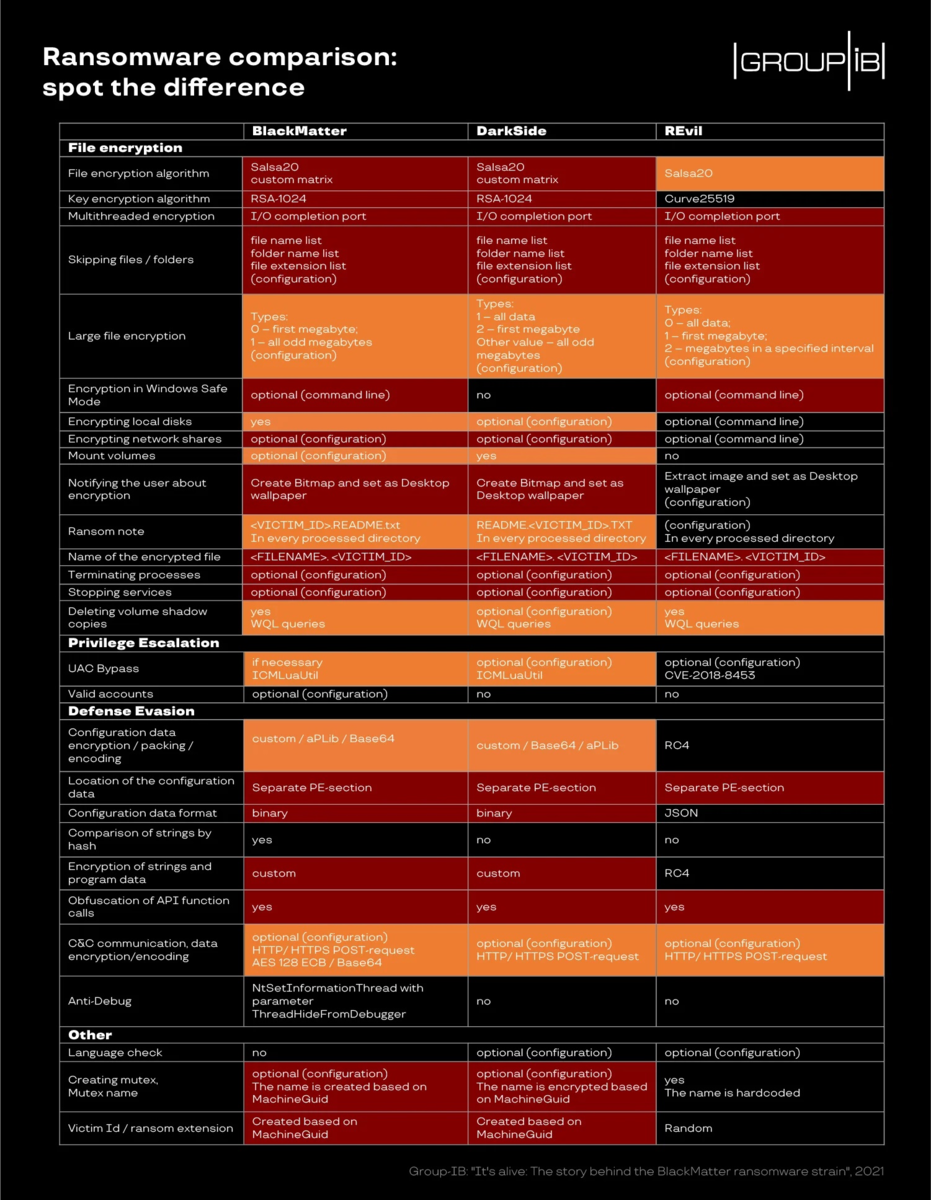

◆It's alive! The story behind the BlackMatter ransomware strain (Group iB, 2021/08/06)

Summer 2021 brought hot weather, but also hot news from the world of ransomware. In late May, DoppelPaymer used a marketing trick and renamed its new ransomware Grief (Pay OR Grief). Moreover, in June-July the hacker groups DarkSide and REvil disappeared from the radars after the notorious attacks against Colonial Pipeline and Kaseya, respectively. By the end of July, a new player called BlackMatter had entered the ransomware market. Is BlackMatter really new on the scene, however?

[2021年の夏は暑い日が続きましたが、ランサムウェアの世界からも熱いニュースが飛び込んできました。5月下旬、DoppelPaymerはマーケティング上のトリックを使って、新しいランサムウェアの名前を「Grief(Pay OR Grief)」に変更しました。さらに、6月から7月にかけて、ハッカーグループのDarkSideとREvilが、それぞれColonial PipelineとKaseyaに対する悪名高い攻撃を行った後、レーダーから姿を消しました。7月末には、BlackMatterと呼ばれる新しいプレイヤーがランサムウェア市場に参入しました。しかし、BlackMatterは本当に新しい存在なのでしょうか?]https://blog.group-ib.com/blackmatter#rec343235261

⇒ https://malware-log.hatenablog.com/entry/2021/08/06/000000_13

◆BlackMatter ransomware emerges from the shadow of DarkSide (Sophos, 2021/08/09)

[ランサムウェア「BlackMatter」がDarkSideの影から登場]

https://news.sophos.com/en-us/2021/08/09/blackmatter-ransomware-emerges-from-the-shadow-of-darkside/

⇒ https://malware-log.hatenablog.com/entry/2021/08/09/000000_4

◇2021年10月

◆ランサムウェア「BlackMatter」にCISA、FBI、NSAが注意喚起--「DarkSide」リブランドか (ZDNet, 2021/10/20 12:45)

https://japan.zdnet.com/article/35178304/

⇒ https://malware-log.hatenablog.com/entry/2021/10/20/000000_4

◆DarkSide bitcoins on the move following government cyberattack against REvil ransomware group (Elliptic, 2021/10/22)

[ランサムウェアグループ「REvil」に対する政府のサイバー攻撃でダークサイドのビットコインが動き出す]

https://www.elliptic.co/blog/darkside-bitcoins-on-the-move-following-government-cyberattack-against-revil-ransomware-group

⇒ https://malware-log.hatenablog.com/entry/2021/10/22/000000_18

■2022年

◇2022年2月

◆Chainalysis In Action: How FBI Investigators Traced DarkSide’s Funds Following the Colonial Pipeline Ransomware Attack (Chainalysis, 2022/02/10)

[Chainalysis In Action: コロニアル・パイプライン・ランサムウェア攻撃後にFBI捜査官がDarkSideの資金をどのように追跡したか]

https://blog.chainalysis.com/reports/darkside-colonial-pipeline-ransomware-seizure-case-study/

⇒ https://malware-log.hatenablog.com/entry/2022/02/10/000000_21

■2023年

◇2023年2月

◆DarkSide Ransomware With Self-Propagating Feature in AD Environments (Ahnlab, 2023/02/06)

[AD環境で自己増殖する機能を持つDarkSideランサムウェア]

https://asec.ahnlab.com/en/47174/

⇒ https://malware-log.hatenablog.com/entry/2023/02/06/000000_4

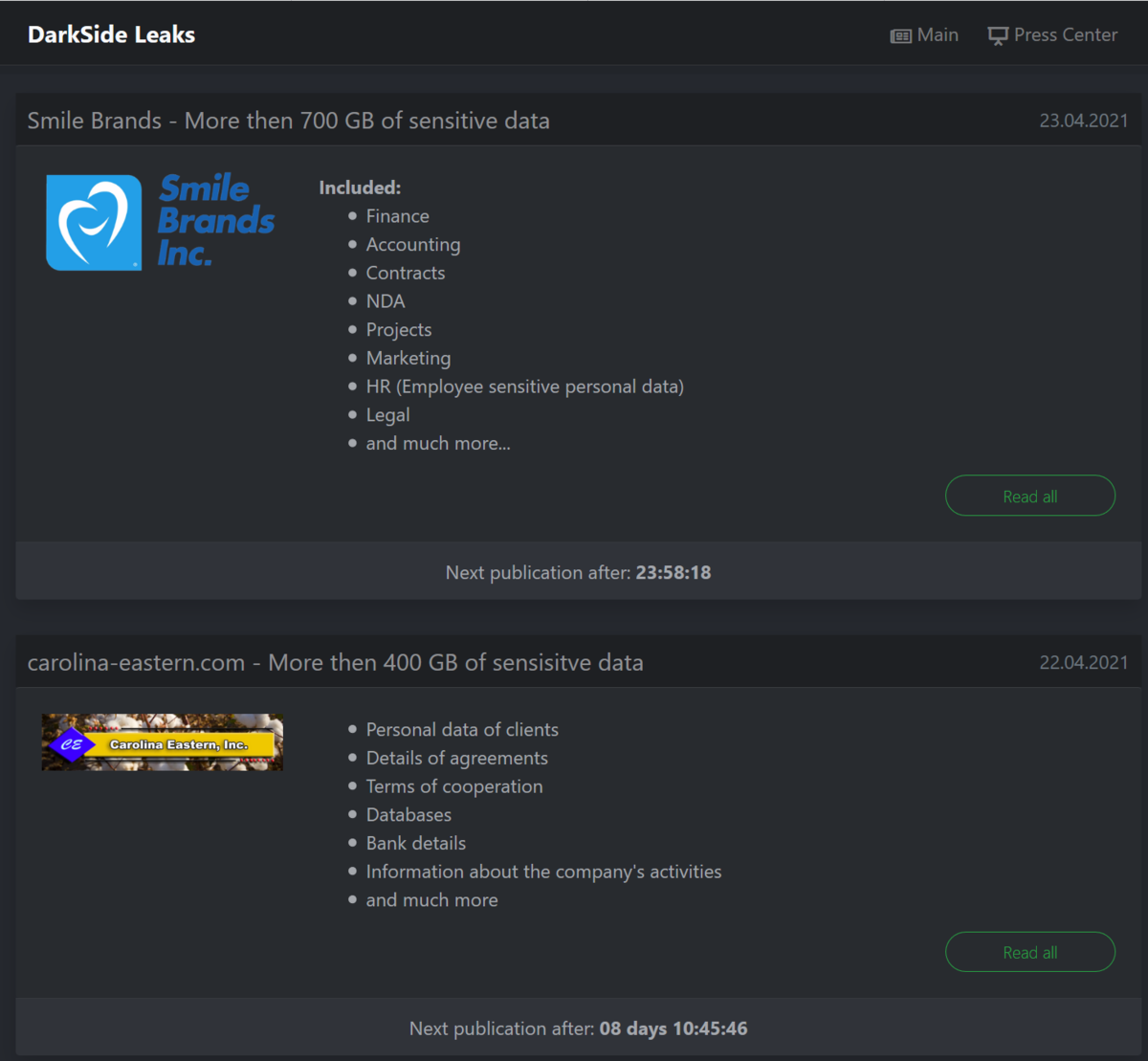

【脅迫サイト】

- hxxp://darksidc3iux462n6yunevoag52ntvwp6wulaz3zirkmh4cnz6hhj7id.onion/

- darksidedxcftmqa.onion

DarkSideのリークサイト(2021/05/10)

出典: http://darksidc3iux462n6yunevoag52ntvwp6wulaz3zirkmh4cnz6hhj7id.onion/

【図表】

DARKSIDE affiliate panel

出典: https://www.fireeye.com/blog/threat-research/2021/05/shining-a-light-on-darkside-ransomware-operations.html

【関連情報】

◆インシデント: コロニアル・パイプライン (まとめ)

https://malware-log.hatenablog.com/entry/Incident_Colonial

関連情報

【関連まとめ記事】

◆ランサムウェア (まとめ)

https://malware-log.hatenablog.com/entry/Ransomware

*1:DarkSide: New targeted ransomware demands million dollar ransoms/

*2:Eletrobras, Copel energy companies hit by ransomware attacks (2021/02/05 03:46)

*3:Eletrobras, Copel energy companies hit by ransomware attacks (2021/02/05 03:46)

*4:Leading Canadian rental car company hit by DarkSide ransomware (BleepingComputer, 2021/02/13 13:08)

*5:CompuCom MSP expects over $20M in losses after ransomware attack

*6:Chemical distributor pays $4.4 million to DarkSide ransomware (BleepingComputer, 2021/05/13 18:24)

*7:米パイプライン攻撃ハッカー集団、東芝にもサイバー攻撃と声明 (TBS News, 2021/05/14 15:35)