【目次】

記事

【技術情報】

■2021年

◇2021年8月

◆How LockBit 2.0 Ransomware Works and Indicators of Compromise (BlackBerry, 2021/08/12)

[ランサムウェア「LockBit 2.0」の仕組みと侵害の指標]

https://blogs.blackberry.com/en/2021/08/threat-spotlight-lockbit-2-0-ransomware-takes-on-top-consulting-firm

⇒ https://malware-log.hatenablog.com/entry/2021/08/12/000000_15

◇2021年10月

◆脅威のスポットライト:LockBit 2.0 ランサムウェア、大手コンサルティング会社を狙う (BlackBerry, 2021/10/01)

https://blogs.blackberry.com/ja/jp/2021/10/threat-spotlight-lockbit-2-0-ransomware-takes-on-top-consulting-firm

⇒ https://malware-log.hatenablog.com/entry/2021/10/01/000000_15

◆ランサムウェア「LockBit 2.0」の内部構造を紐解く (MBSD, 2021/10/19)

https://www.mbsd.jp/research/20211019/blog/

⇒ https://malware-log.hatenablog.com/entry/2021/10/19/000000_15

◆ランサムウェア「LockBit2.0」の内部構造を紐解く (MBSD, 2021/10/27)

https://www.mbsd.jp/research/20211027/WhitePaper/

⇒ https://malware-log.hatenablog.com/entry/2021/10/27/000000_6

■2022年

◇2022年2月

◆Indicators of Compromise Associated with LockBit 2.0 Ransomware (FBI, 2022/02/04)

[LockBit 2.0 Ransomwareに関連する侵害の指標]

https://www.redhotcyber.com/wp-content/uploads/attachments/220204.pdf

⇒ https://malware-log.hatenablog.com/entry/2022/02/04/000000_22

◇2022年6月

◆LockBit 2.0: ランサムウェア・アズ・ア・サービス(RaaS)のオペレーションとその対策 (Paloalto, 2022/06/09 20:33)

https://unit42.paloaltonetworks.jp/lockbit-2-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2022/06/09/000000_8

◇2022年7月

◆THREAT ANALYSIS REPORT: LockBit 2.0 - All Paths Lead to Ransom (Cyberreason, 2022/07/07)

[脅威分析レポート:LockBit 2.0 - すべての道は身代金につながる]

https://www.cybereason.com/blog/threat-analysis-report-lockbit-2.0-all-paths-lead-to-ransom

⇒ https://malware-log.hatenablog.com/entry/2022/07/07/000000_3

■2023年

◇2023年2月

◆警察がランサムウエア被害のデータを復旧、どうやって高度な暗号化から復元したのか (日経XTECH, 2023/02/03)

https://xtech.nikkei.com/atcl/nxt/column/18/00001/07661/

⇒ https://malware-log.hatenablog.com/entry/2023/02/03/000000

【ニュース】

◆Missed opportunity: Bug in LockBit ransomware allowed free decryptions (The Record, 2021/03/17)

[機会損失。ランサムウェア「LockBit」のバグにより無料で解読が可能に]

https://therecord.media/missed-opportunity-bug-in-lockbit-ransomware-allowed-free-decryptions/

⇒ https://malware-log.hatenablog.com/entry/2021/03/17/000000_13

【図表】

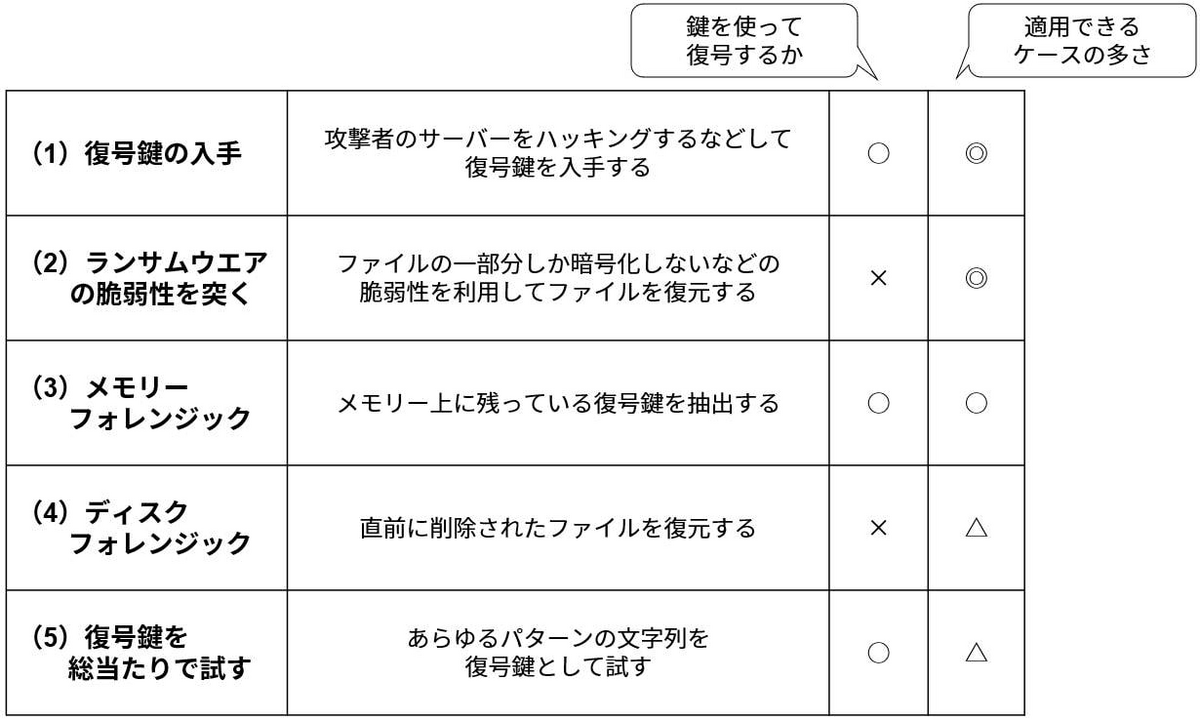

ランサムウエアに暗号化されたファイルを復旧する主な方法

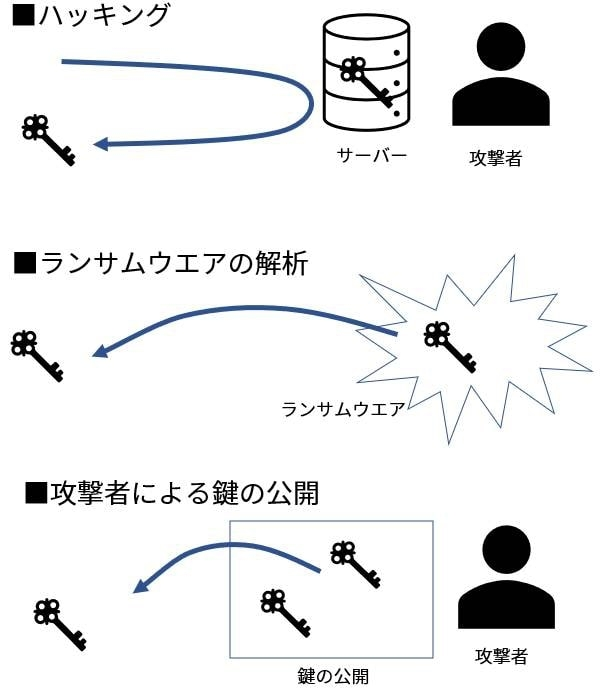

復号鍵の主な入手方法

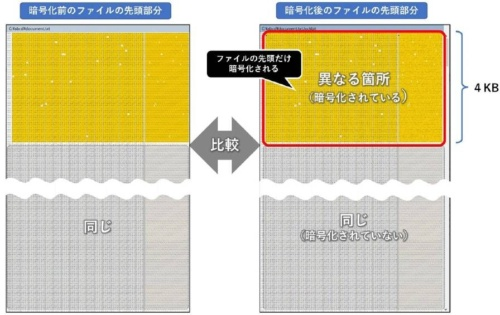

LockBit2.0はファイルの先頭部分だけを暗号化する

出典: https://xtech.nikkei.com/atcl/nxt/column/18/00001/07661/

関連情報

【関連まとめ記事】

◆全体まとめ

◆マルウェア / Malware (まとめ)

◆ランサムウェア (まとめ)

◆LockBit (まとめ)

https://malware-log.hatenablog.com/entry/LockBit