【図表】

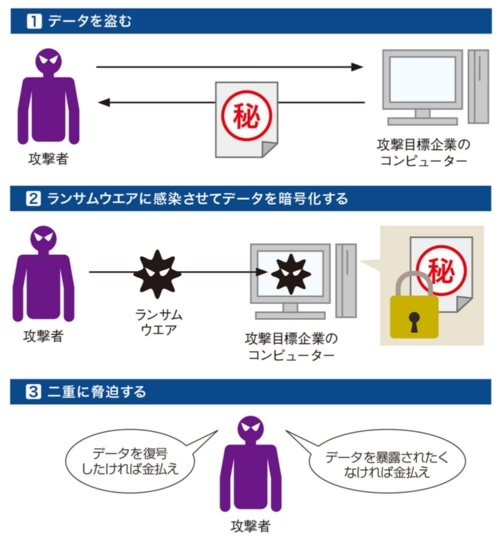

RaaSを利用したランサムウエア攻撃のイメージ

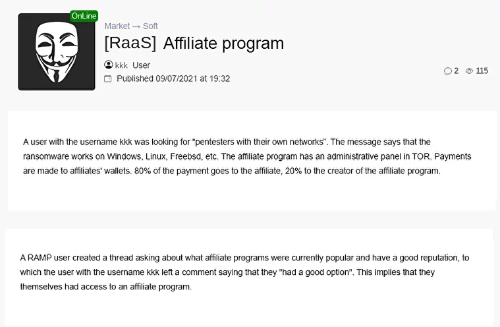

Hiveランサムウエア攻撃者によるアフィリエイトの募集 (出典: Group-IB)

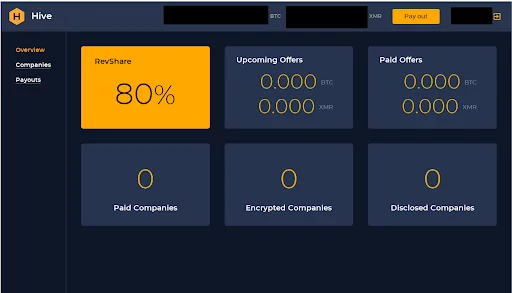

Hiveランサムウエア攻撃者が運用するRaaSサーバーのコントロールパネル (出典: Group-IB)

盗んだデータを暴露すると脅す「二重脅迫型」

Hiveランサムウエア攻撃者のリークサイト (出典: SentinelOne)

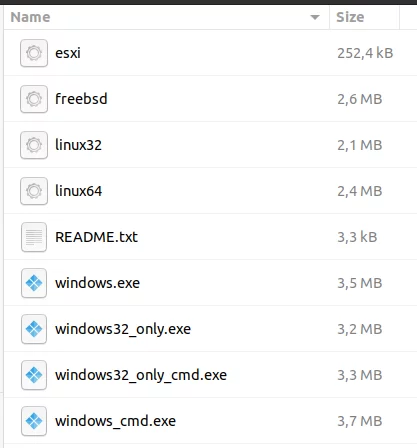

Hiveランサムウエアのダウンロード画面 (出典: Group-IB)

出典: https://xtech.nikkei.com/atcl/nxt/column/18/00676/120700122/

【概要】

| 項目 | 内容 |

|---|---|

| Hive 活動開始時期 | 2021年6月 |

| 攻撃対象 | のぺ 1300組織 |

| 獲得身代金 | 約1億ドル (約137億円) |

| 攻撃の特徴 | 多様な攻撃手法を採用 (RaaS, 二重恐喝) |

| アフィリエイトの取り分 | 80% |

| データ公開 | 7種類のオンラインストレージサービスを使ってデータを公開 |

| 侵入方法 | VPN, RDP などのパスワードを破って侵入、VPN装置などの脆弱性を利用、ProxyShell(Exchange SErver)、フィッシングメール |

| 対象OS | Windows、Linux、FreeBSD、VMware ESXi |

【ニュース】

◆1億ドルの身代金を1年半で強奪、全米が警戒する「Hiveランサムウエア」が怖い理由 (日経XTECH, 2022/12/14)

https://xtech.nikkei.com/atcl/nxt/column/18/00676/120700122/

【関連情報】

◆FBI: Hive ransomware extorted $100M from over 1,300 victims (BleepingComputer, 2022/11/17 14:46)

[FBI: ランサムウェア「Hive」は1,300人以上の被害者から1億ドルを搾取した]

https://www.bleepingcomputer.com/news/security/fbi-hive-ransomware-extorted-100m-from-over-1-300-victims/

⇒ https://malware-log.hatenablog.com/entry/2022/11/17/000000_1

【関連まとめ記事】

◆全体まとめ

◆マルウェア / Malware (まとめ)

◆ランサムウェア (まとめ)

◆Hive (まとめ)

https://malware-log.hatenablog.com/entry/Hive