【図表】

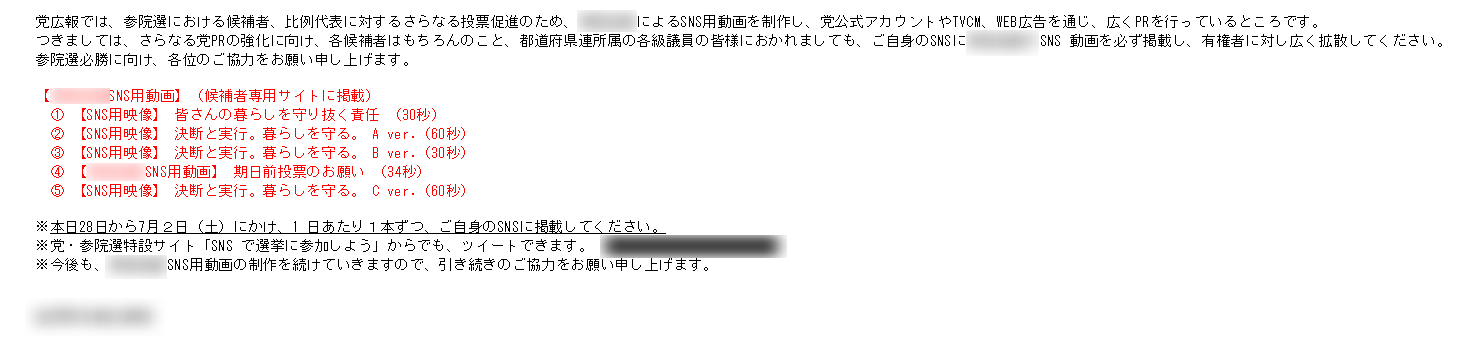

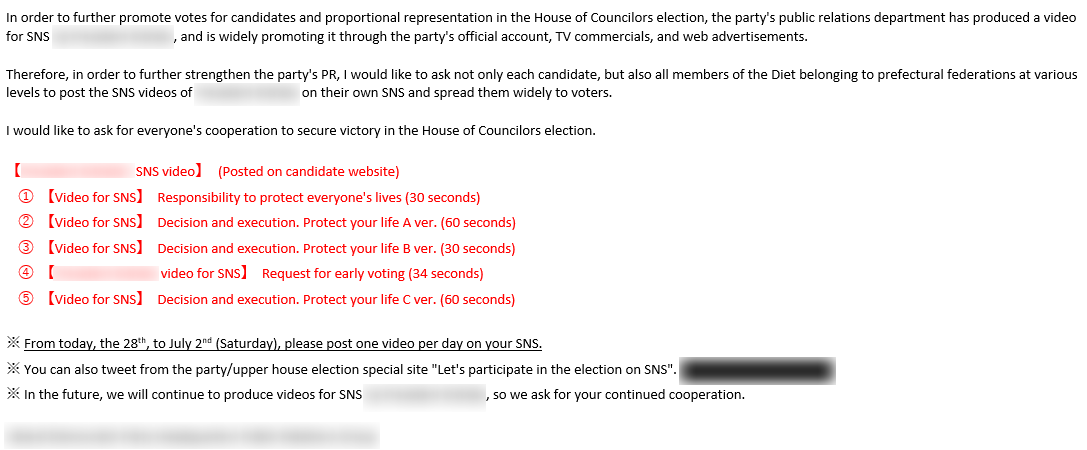

メール原文

翻訳版

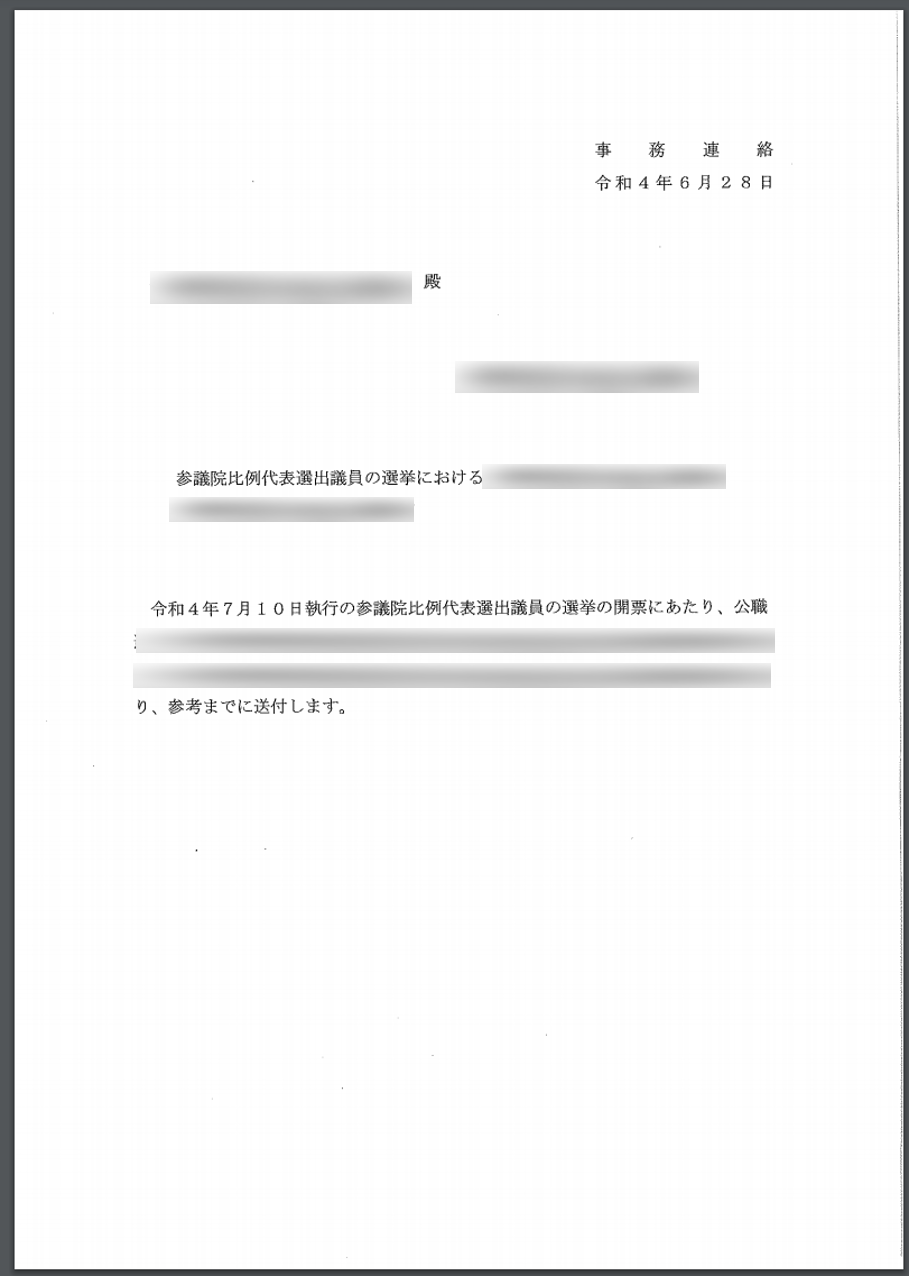

ターゲットに見せるデコイ文書

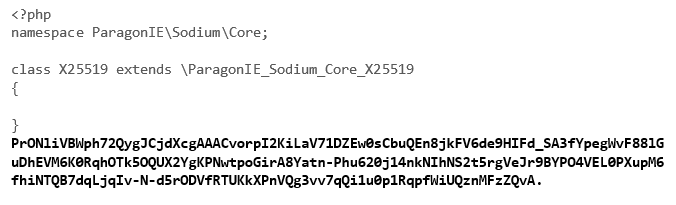

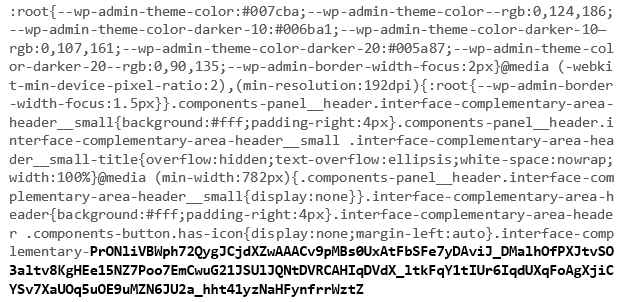

第1段のLODEINFO C&Cから受信したデータ

第2ステージのC&Cから受信したデータ

第2ステージのC&Cから受信した別のデータストリーム

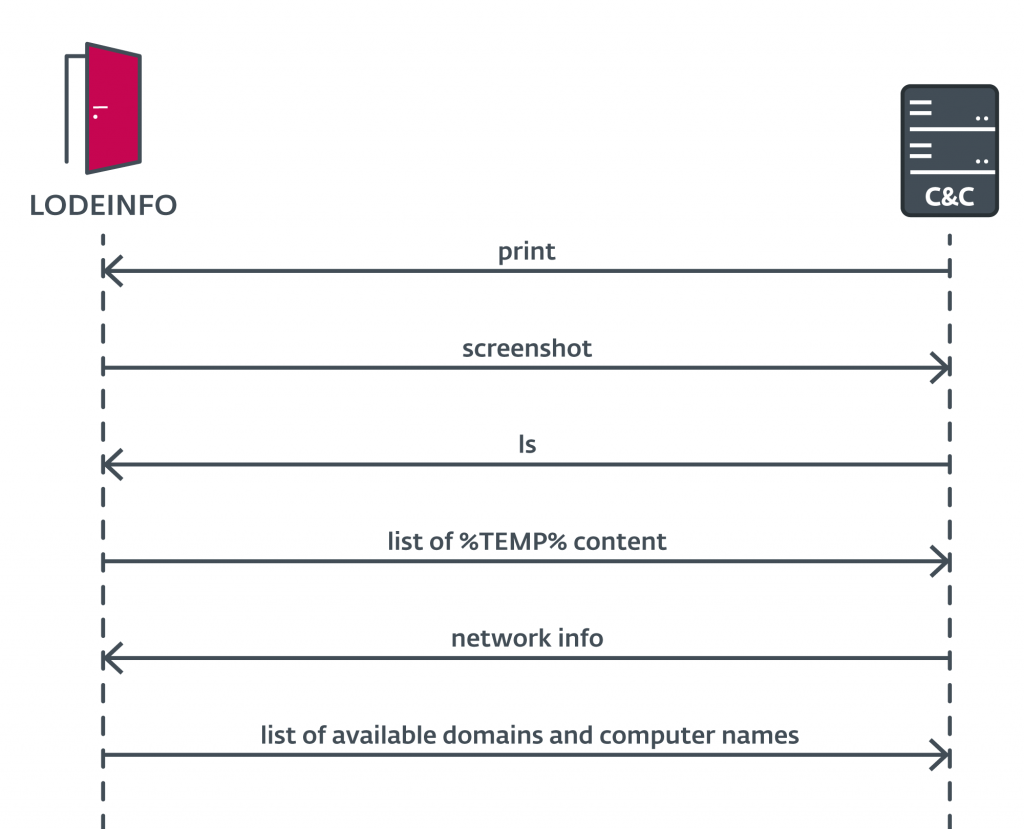

LODEINFOを介したMirrorFaceオペレータによる初期環境観察

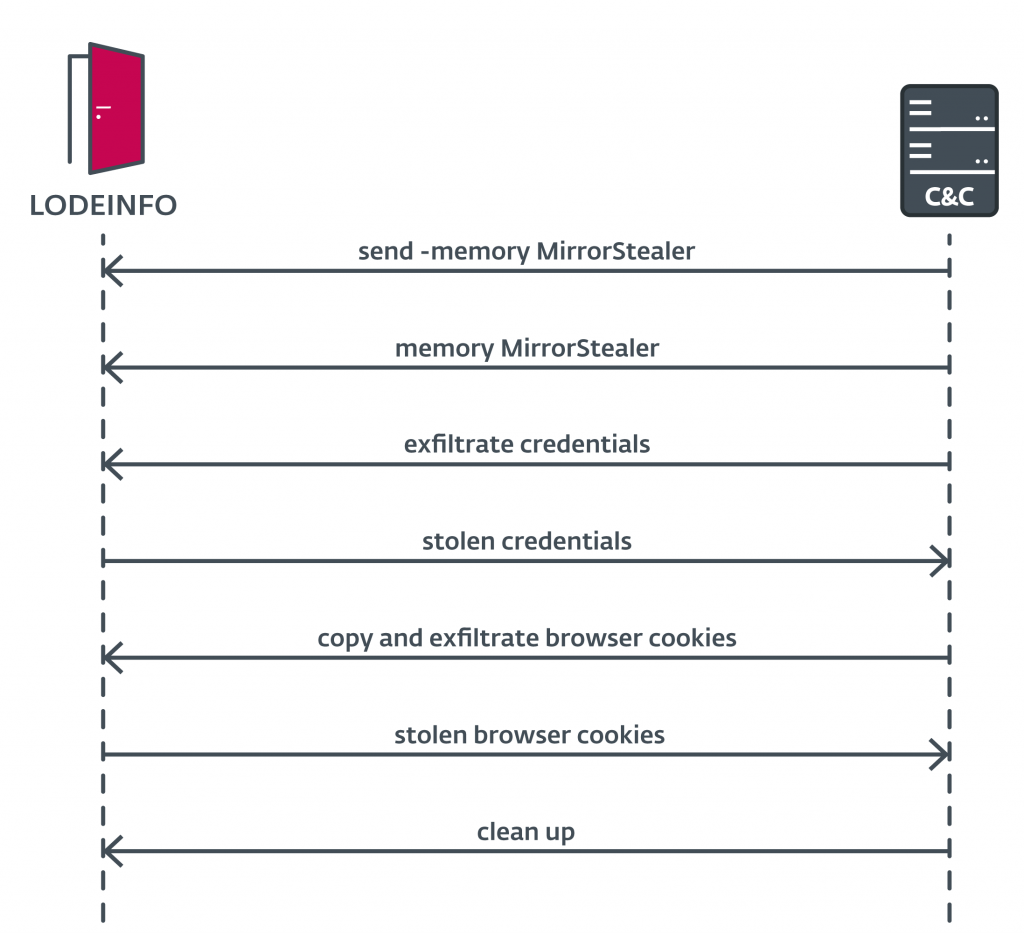

LODEINFOに送信された、認証情報盗取装置の展開、認証情報およびブラウザクッキーの収集、C&Cサーバへの流出指示の流れ

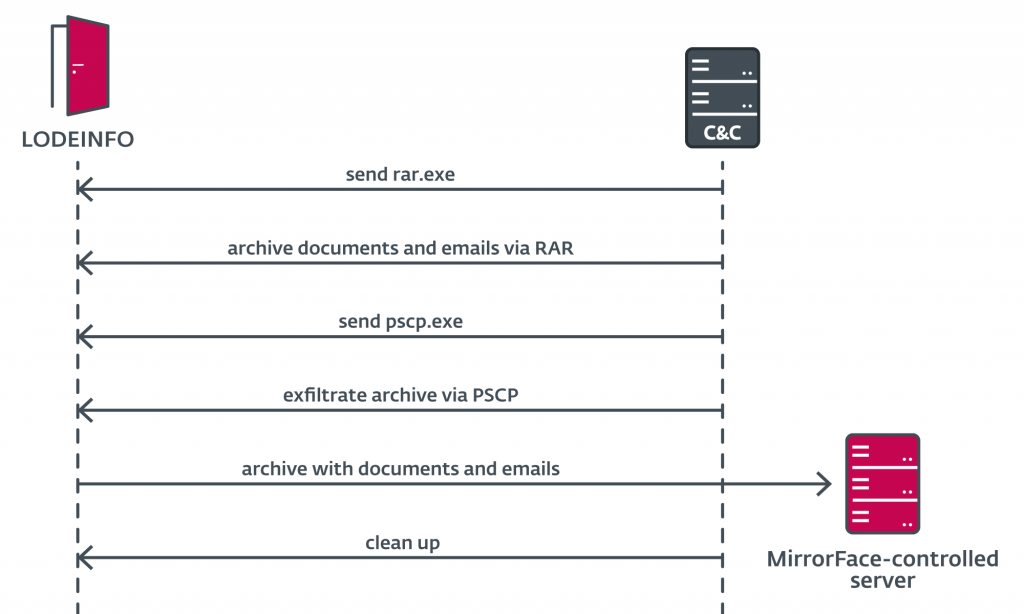

LODEINFOに送信された対象ファイルの流出指示の流れ

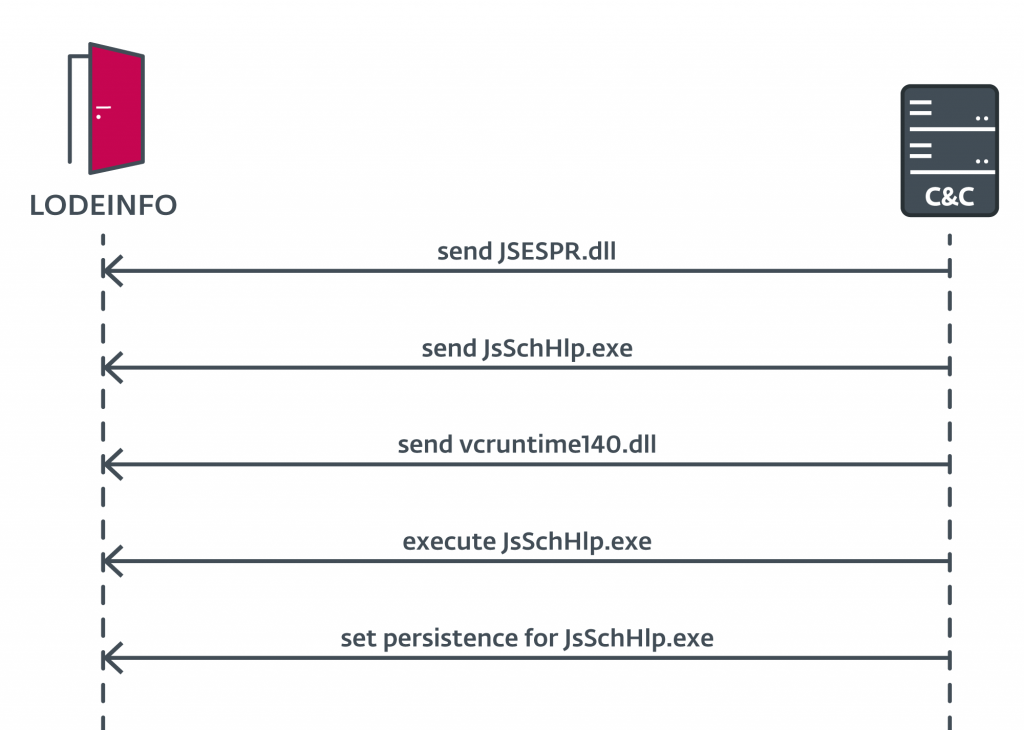

第2ステージのLODEINFOを展開するためにLODEINFOに送られる指示の流れ

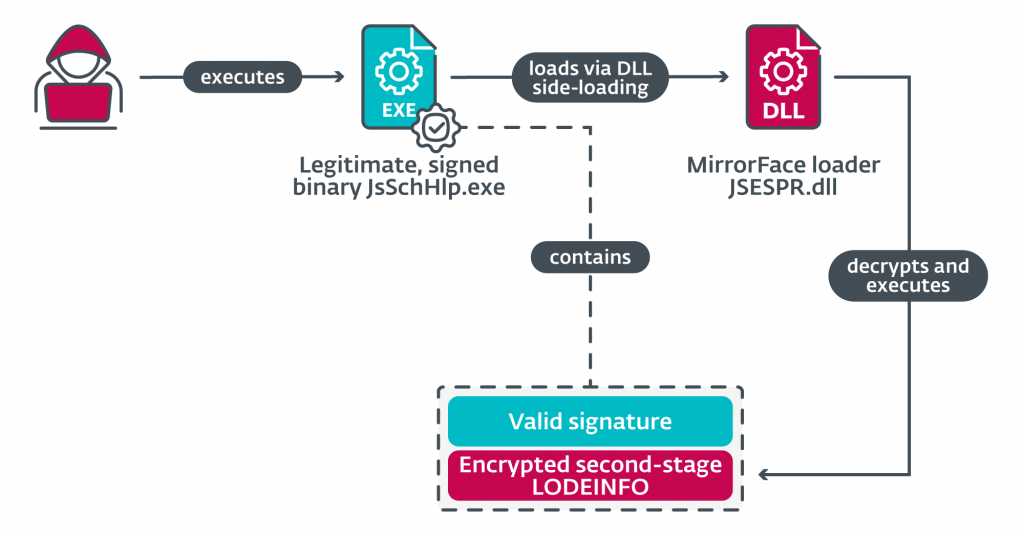

第2ステージのLODEINFOの実行フロー

出典: https://www.welivesecurity.com/2022/12/14/unmasking-mirrorface-operation-liberalface-targeting-japanese-political-entities/

【ニュース】

◆Unmasking MirrorFace: Operation LiberalFace targeting Japanese political entities (WeliveSecurity, 2022/12/14 11:30)

[MirrorFaceの正体を暴く。日本の政治団体を標的としたOperation ]

https://www.welivesecurity.com/2022/12/14/unmasking-mirrorface-operation-liberalface-targeting-japanese-political-entities/

【関連まとめ記事】

◆全体まとめ

◆攻撃組織 / Actor (まとめ)

◆標的型攻撃組織 / APT (まとめ)

◆MirrorFace (まとめ)

https://malware-log.hatenablog.com/entry/MirrorFace

◆Operation LiberalFace (まとめ)

https://malware-log.hatenablog.com/entry/LiberalFace

◆マルウェア / Malware (まとめ)

◆標的型攻撃マルウェア (まとめ)

◆LODEINFO (まとめ)

https://malware-log.hatenablog.com/entry/Lodeinfo