【要点】

◎ 2021年12 月から活動しているランサムウェア・ランサムウェア攻撃組織。Darkside および Blackmatter の元メンバーによって運営されている可能性が高い

◎2023年12月19日に捜査機関によりテイクダウンも一度は復活、2月下旬に突然身代金をもって逃走した

【目次】

概要

【BlackCat / ALPHV】

◆Scattered Spider (まとめ)

https://malware-log.hatenablog.com/entry/Scattered_Spider

【別名】

| 攻撃組織名 |

命名組織 |

|---|---|

| BlackCat | |

| ALPHV | |

| Noberus | Symantec, Palo alto |

【辞書】

◆ALPHV (BlackCat)とは【用語集詳細】(SOMPO CYBER SECURITY)

https://www.sompocybersecurity.com/column/glossary/alphv

◆BlackCat (Malpedia)

https://malpedia.caad.fkie.fraunhofer.de/details/win.blackcat

◆BlackCat Ransomwareとは?(PowerDmarc)

https://powerdmarc.com/ja/what-is-blackcat-ransomware/

【概要】

■主要被害組織

| 公表日時 |

発生日時 |

被害組織 |

被害内容 |

備考 |

|---|---|---|---|---|

| 2022/07/13 | 2022/07/03 | バンダイナムコHD | アジア地域のグループ会社複数社の社内システムに不正アクセス | |

| 2023/02/09 | 2023/02/05 | 社内の業務システムにアクセスし、社内文書やソースコードを盗み出す | フィッシングを使い侵入。身代金6億4000万円を要求 | |

| 2023/08/10 | 2023/07/28 | SEIKO | サーバーに不正アクセスがあり、情報漏洩が発生 | 2023/07/27に、初期アクセスブローカー(IAB)が日本の製造企業(=SEIKO)のアクセス権を販売 |

■概要

| 項目 |

内容 |

|---|---|

| 活動時期 | 2021/12 ~2024/02 |

| 活動母体 | Darkside および Blackmatter の元メンバー(Gold Blazer)によって運営されていると推測 |

| 関連組織 | UNC4466, Gold Blazer |

■UNC4466の概要

| 項目 |

内容 |

|---|---|

| 利用脆弱性 | CVE-2021-27876, CVE-2021-27877, CVE-2021-27878 |

| 侵入ツール | 一般に公開されているMetasploitモジュールを使用して侵入 |

| 特権昇格 | Mimikatz、LaZagne、Nanodumpを利用 |

■活動状況

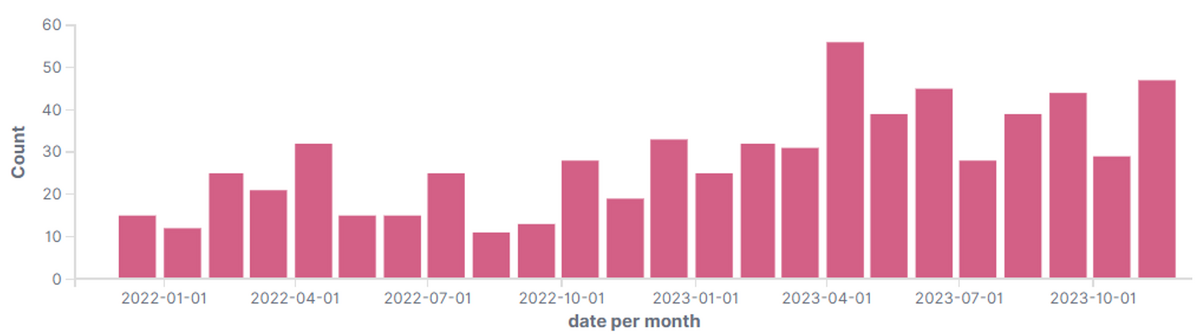

2021年11月から2023年11月までの月別の、ALPHV暴露サイトに投稿された被害組織数(出典:Secureworks)

出典: https://www.secureworks.jp/blog/law-enforcement-takes-action-against-alphv-blackcat-ransomware

■使用ツール

| 項目 |

内容 |

|---|---|

| リモートアクセス | AnyDesk、Mega sync、Splashtop |

| C2との通信 | Brute Ratel C4、Cobalt Strike |

■攻撃方法

| 項目 |

内容 |

|---|---|

| 作成アカウント | aadmin |

【最新情報】

◆FIN7, FIN8, and Others Use Ragnar Loader for Persistent Access and Ransomware Operations (The Hacker News, 2025/03/07)

[FIN7、FIN8、その他 持続的なアクセスとランサムウェアの操作にはRagnar Loaderを使用]

https://thehackernews.com/2025/03/fin7-fin8-and-others-use-ragnar-loader.html

⇒ https://malware-log.hatenablog.com/entry/2025/03/07/000000_2

記事

【ニュース】

■2022年

◇2022年2月

◆BlackCat (ALPHV) ransomware linked to BlackMatter, DarkSide gangs (BleepingComputer, 2022/02/05 05:29)

[BlackCat(ALPHV)ランサムウェアはBlackMatterとDarkSideギャングに関連しています]

https://www.bleepingcomputer.com/news/security/blackcat-alphv-ransomware-linked-to-blackmatter-darkside-gangs/

⇒ https://malware-log.hatenablog.com/entry/2022/02/05/000000_1

◆BlackCat (ALPHV) claims Swissport ransomware attack, leaks data (BleepingComputer, 2022/02/15 05:56)

https://www.bleepingcomputer.com/news/security/blackcat-alphv-claims-swissport-ransomware-attack-leaks-data/

⇒ https://malware-log.hatenablog.com/entry/2022/02/15/000000_2

◇2022年4月

◆FBI: BlackCat ransomware breached at least 60 entities worldwide (BleepingComputer, 2022/04/21 03:21)

[FBI ランサムウェア「BlackCat」、全世界で少なくとも60社に感染]

https://www.bleepingcomputer.com/news/security/fbi-blackcat-ransomware-breached-at-least-60-entities-worldwide/

⇒ https://malware-log.hatenablog.com/entry/2022/04/21/000000_1

◆ランサムウェア「BlackCat/ALPHV」について警告、FBI (マイナビニュース, 2022/04/25 23:38)

https://news.mynavi.jp/techplus/article/20220425-2329096/

⇒ https://malware-log.hatenablog.com/entry/2022/04/25/000000_6

◆「Rust」ベースのランサムウェア「BlackCat」、60以上の組織に被害--FBIが注意喚起 (ZDNet, 2022/04/26 14:05)

https://japan.zdnet.com/article/35186816/

⇒ https://malware-log.hatenablog.com/entry/2022/04/26/000000_7

◇2022年5月

◆Costa Rica’s public health agency hit by Hive ransomware (BleepingComputer, 2022/05/31 13:34)

[コスタリカの公衆衛生機関がランサムウェア「Hive」に感染]

https://www.bleepingcomputer.com/news/security/costa-rica-s-public-health-agency-hit-by-hive-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2022/05/31/000000_3

◇2022年6月

◆Ransomware gang creates site for employees to search for their stolen data (BleepingComputer, 2022/06/14 19:03)

[ランサムウェアの一団が、従業員が盗まれたデータを検索するためのサイトを作成]

https://www.bleepingcomputer.com/news/security/ransomware-gang-creates-site-for-employees-to-search-for-their-stolen-data/

⇒ https://malware-log.hatenablog.com/entry/2022/06/14/000000_2

◆普通のWebサイトに個人情報をさらして不安煽る、ランサムウェアの新手口 (マイナビニュース, 2022/06/21 08:52)

https://news.mynavi.jp/techplus/article/20220621-2373140/

⇒ https://malware-log.hatenablog.com/entry/2022/06/21/000000

◇2022年9月

◆BlackCat ransomware claims attack on Italian energy agency (BleepingComputer, 2022/09/02 16:05)

[イタリアのエネルギー機関への攻撃を主張するランサムウェア「BlackCat」]

https://www.bleepingcomputer.com/news/security/blackcat-ransomware-claims-attack-on-italian-energy-agency/

⇒ https://malware-log.hatenablog.com/entry/2022/09/02/000000

◆ランサムウェア集団、ファイルを破壊すると脅す攻撃をテスト中 (ZDNet, 2022/09/28 12:16)

https://japan.zdnet.com/article/35193841/

⇒ https://malware-log.hatenablog.com/entry/2022/09/28/000000_2

◆Hive、LockBit、BlackCatの3つのランサムウェアグループが、同一のネットワークを連続で攻撃 (Dream News, 2022/09/26 13:30)

https://www.dreamnews.jp/press/0000266938/

⇒ https://malware-log.hatenablog.com/entry/2022/09/26/000000_2

■2023年

◇2023年1月

◆Ransomware gang cloned victim’s website to leak stolen data (BleepingComputer, 2023/01/01 15:54)

[ランサムウェア集団が被害者のウェブサイトをクローンし、盗まれたデータを流出させる]

https://www.bleepingcomputer.com/news/security/ransomware-gang-cloned-victim-s-website-to-leak-stolen-data/

⇒ https://malware-log.hatenablog.com/entry/2023/01/01/000000_2

◆Microsoft: Over 100 threat actors deploy ransomware in attacks (BleepingComputer, 2023/01/31)

[マイクロソフト 100社以上の脅威者がランサムウェアを導入した攻撃を実施]

https://www.bleepingcomputer.com/news/security/microsoft-over-100-threat-actors-deploy-ransomware-in-attacks/

⇒ https://malware-log.hatenablog.com/entry/2023/01/31/000000_1

◇2023年3月

◆Amazonのホームセキュリティ・Ringをハッキングしたとランサムウェアグループが主張 (Gigazine, 2023/03/15 20:00)

https://gigazine.net/news/20230315-ransomware-group-hack-amazon-ring/

⇒ https://malware-log.hatenablog.com/entry/2023/03/15/000000

◇2023年4月

◆New Rorschach ransomware is the fastest encryptor seen so far (BleepingComputer, 2023/04/04 10:13)

[新しいランサムウェア「Rorschach」は、これまでに見られた最速の暗号化ツールです]

https://www.bleepingcomputer.com/news/security/new-rorschach-ransomware-is-the-fastest-encryptor-seen-so-far/

⇒ https://malware-log.hatenablog.com/entry/2023/04/04/000000_3

◆ALPHV ransomware exploits Veritas Backup Exec bugs for initial access (BleepingComputer, 2023/04/04 11:43)

[ALPHVランサムウェアは、Veritas Backup Execのバグを悪用して初期アクセスを行います]

https://www.bleepingcomputer.com/news/security/alphv-ransomware-exploits-veritas-backup-exec-bugs-for-initial-access/

⇒ https://malware-log.hatenablog.com/entry/2023/04/04/000000_2

◆CISA orders agencies to patch Backup Exec bugs used by ransomware gang (BleepingComputer, 2023/04/07 17:07)

[CISA、ランサムウェアのギャングに利用されたBackup Execのバグにパッチを当てるよう各機関に命令]

https://www.bleepingcomputer.com/news/security/cisa-orders-agencies-to-patch-backup-exec-bugs-used-by-ransomware-gang/

⇒ https://malware-log.hatenablog.com/entry/2023/04/07/000000_1

◆NCR suffers Aloha POS outage after BlackCat ransomware attack (BleepingComputer, 2023/04/15 14:26)

[NCR、BlackCatランサムウェア攻撃でAloha POSに障害発生]

https://www.bleepingcomputer.com/news/security/ncr-suffers-aloha-pos-outage-after-blackcat-ransomware-attack/

⇒ https://malware-log.hatenablog.com/entry/2023/04/15/000000_2

◇2023年5月

◆Malicious Windows kernel drivers used in BlackCat ransomware attacks (BleepingComputer, 2023/05/22 14:23)

[BlackCatランサムウェア攻撃に使用される悪意のあるWindowsカーネルドライバについて]

https://www.bleepingcomputer.com/news/security/malicious-windows-kernel-drivers-used-in-blackcat-ransomware-attacks/

⇒ https://malware-log.hatenablog.com/entry/2023/05/22/000000_1

◆署名入りWindowsカーネルドライバ悪用し検出回避するランサムウェアに注意 (マイナビニュース, 2023/05/24 08:40)

https://news.mynavi.jp/techplus/article/20230524-2686207/

⇒ https://malware-log.hatenablog.com/entry/2023/05/24/000000_1

◇2023年6月

◆Reddit hackers threaten to leak data stolen in February breach (BleepingComputer, 2023/06/18 12:01)

[Redditのハッカー、2月の侵害で盗まれたデータを流出させると脅迫]

https://www.bleepingcomputer.com/news/security/reddit-hackers-threaten-to-leak-data-stolen-in-february-breach/

⇒ https://malware-log.hatenablog.com/entry/2023/06/18/000000_1

◇2023年7月

◆BlackCat ransomware pushes Cobalt Strike via WinSCP search ad (BleepingComputer, 2023/07/01 11:18)

[BlackCat ランサムウェア、WinSCP 検索広告経由で Cobalt Strike をプッシュする]

https://www.bleepingcomputer.com/news/security/blackcat-ransomware-pushes-cobalt-strike-via-winscp-search-ads/

⇒ https://malware-log.hatenablog.com/entry/2023/07/01/000000_1

◆BlackCatの侵入経路に不正広告、攻撃者はSpyBoy Terminatorも活用 (Trendmicro, 2023/07/21)

https://www.trendmicro.com/ja_jp/research/23/g/malvertising-used-as-entry-vector-for-blackcat-actors-also-lever.html

⇒ https://malware-log.hatenablog.com/entry/2023/07/21/000000_4

◇2023年8月

◆Japanese watchmaker Seiko breached by BlackCat ransomware gang (BleepingComputer, 2023/08/21 10:40)

[日本の時計メーカー、セイコーがBlackCatランサムウェア集団に侵入される]

https://www.bleepingcomputer.com/news/security/japanese-watchmaker-seiko-breached-by-blackcat-ransomware-gang/

⇒ https://malware-log.hatenablog.com/entry/2023/08/21/000000

◆日本の時計メーカー、セイコーがランサムウェア集団BlackCatに侵害される (PRSOL:CC, 2023/08/22)

https://www.prsol.cc/japanese-watchmaker-seiko-breached-by-blackcat-ransomware-gang/

⇒ https://malware-log.hatenablog.com/entry/2023/08/22/000000_1

◇2023年10月

◆BlackCat ransomware uses new ‘Munchkin’ Linux VM in stealthy attacks (BleepingComputer, 2023/10/19 17:40)

[BlackCatランサムウェア、ステルス攻撃に新しい「Munchkin」Linux VMを使用]

https://www.bleepingcomputer.com/news/security/blackcat-ransomware-uses-new-munchkin-linux-vm-in-stealthy-attacks/

⇒ https://malware-log.hatenablog.com/entry/2023/10/19/000000_6

◆September was a record month for ransomware attacks in 2023 (BleepingComputer, 2023/10/24 03:00)

[2023年、9月はランサムウェア攻撃の記録的な月となった]

https://www.bleepingcomputer.com/news/security/september-was-a-record-month-for-ransomware-attacks-in-2023/

⇒ https://malware-log.hatenablog.com/entry/2023/10/24/000000_1

◇2023年11月

◆BlackCat ransomware claims breach of healthcare giant Henry Schein (BleepingComputer, 2023/11/02 14:55)

[BlackCatランサムウェアが医療大手Henry Scheinに侵入を主張]

https://www.bleepingcomputer.com/news/security/blackcat-ransomware-claims-breach-of-healthcare-giant-henry-schein/

⇒ https://malware-log.hatenablog.com/entry/2023/11/02/000000_1

◆Ransomware gang files SEC complaint over victim’s undisclosed breach (BleepingComputer, 2023/11/15)

[ランサムウェア集団、被害者の未公表情報漏洩でSECを提訴]

https://www.bleepingcomputer.com/news/security/ransomware-gang-files-sec-complaint-over-victims-undisclosed-breach/

⇒ https://malware-log.hatenablog.com/entry/2023/11/15/000000_4

◇2023年12月

◆LockBit ransomware now poaching BlackCat, NoEscape affiliates (BleepingComputer, 2023/12/13 13:22)

[LockBitランサムウェアがBlackCatやNoEscapeのアフィリエイトを募集中]

https://www.bleepingcomputer.com/news/security/lockbit-ransomware-now-poaching-blackcat-noescape-affiliates/

⇒ https://malware-log.hatenablog.com/entry/2023/12/13/000000_1

◆FBIがハッカー集団「BlackCat」のサイトを押収し復号キーを配布、BlackCatは効いていないと主張するも致命傷の可能性 (Gigazine, 2023/12/20 12:27)

https://gigazine.net/news/20231220-fbi-blackcat-ransomware-decryption-key/

⇒ https://malware-log.hatenablog.com/entry/2023/12/20/000000

◆米司法省、ランサム「ALPHV」関連の複数サイトを押収 - 復号ツールも (Security NEXT, 2023/12/22)

https://www.security-next.com/152173

⇒ https://malware-log.hatenablog.com/entry/2023/12/22/000000_2

■2024年

◇2024年1月

◆ランサムウェアグループAlphVが摘発後から数時間で“復活” 専門家も驚く異例の事態に発展 (ITmedia, 2024/01/27 07:00)

https://www.itmedia.co.jp/enterprise/articles/2401/27/news005.html

⇒ https://malware-log.hatenablog.com/entry/2024/01/27/000000

◇2024年2月

◆2023年は1割の企業でランサムウェア攻撃を観測 (Security NEXT, 2024/02/02)

https://www.security-next.com/153130

⇒ https://malware-log.hatenablog.com/entry/2024/02/02/000000_1

◆今、要注意な4つのサイバー攻撃グループとは? 受けた被害と彼らの手口 (ITmedia, 2024/02/04 07:00)

ランサムウェアの活動は依然として活発だが、Rapid7の研究者によると、攻撃に使用される独自のランサムウェアの数は半分以下に減少している。その理由とは

https://www.itmedia.co.jp/enterprise/articles/2402/04/news022.html

⇒ https://malware-log.hatenablog.com/entry/2024/02/04/000000_1

◆US offers up to $15 million for tips on ALPHV ransomware gang (BleepingComputer, 2024/02/15 13:57)

[米国、ランサムウェア集団「ALPHV」の情報提供者に最大1,500万ドルを提供]

https://www.bleepingcomputer.com/news/security/us-offers-up-to-15-million-for-tips-on-alphv-ransomware-gang/

⇒ https://malware-log.hatenablog.com/entry/2024/02/15/000000_4

◆ALPHV ransomware claims loanDepot, Prudential Financial breaches (BleepingComputer, 2024/02/16 18:46)

[ALPHVランサムウェアがloanDepotとPrudential Financialの侵害を主張]

https://www.bleepingcomputer.com/news/security/alphv-ransomware-claims-loandepot-prudential-financial-breaches/

⇒ https://malware-log.hatenablog.com/entry/2024/02/16/000000_1

◆FBI, CISA warn US hospitals of targeted BlackCat ransomware attack (BleepingComputer, 2024/02/27 17:26)

[FBIとCISA、標的型ランサムウェア「BlackCat」攻撃について米国の病院に警告]

https://www.bleepingcomputer.com/news/security/fbi-cisa-warn-us-hospitals-of-targeted-blackcat-ransomware-attacks/

⇒ https://malware-log.hatenablog.com/entry/2024/02/27/000000_6

◆Ransomware gang claims they stole 6TB of Change Healthcare data (BleepingComputer, 2024/02/28 14:33)

[ランサムウェア集団が6TBのチェンジ・ヘルスケアのデータを盗んだと主張]

https://www.bleepingcomputer.com/news/security/ransomware-gang-claims-they-stole-6tb-of-change-healthcare-data/

⇒ https://malware-log.hatenablog.com/entry/2024/02/28/000000_4

◇2024年3月

◆ランサムウェア「ALPHV」、医療分野中心に被害拡大 (Security NEXT, 2024/03/01)

https://www.security-next.com/154316

⇒ https://malware-log.hatenablog.com/entry/2024/03/01/000000_1

◆Exit Scam: BlackCat Ransomware Group Vanishes After $22 Million Payout (The Hacker News, 2024/03/06)

[出口詐欺: BlackCatランサムウェアグループ、2200万ドルの支払い後に消滅]

https://thehackernews.com/2024/03/exit-scam-blackcat-ransomware-group.html

⇒ https://malware-log.hatenablog.com/entry/2024/03/06/000000

◆ランサムウェア組織「ALPHV」が突然消滅、関連組織の身代金持ち逃げか (マイナビニュース, 2024/03/08 12:42)

https://news.mynavi.jp/techplus/article/20240308-2900820/

⇒ https://malware-log.hatenablog.com/entry/2024/03/08/000000_1

◆Ransomware as a Service and the Strange Economics of the Dark Web (BleepingComputer, 2024/03/27 10:02)

[サービスとしてのランサムウェアとダークウェブの奇妙な経済学]

https://www.bleepingcomputer.com/news/security/ransomware-as-a-service-and-the-strange-economics-of-the-dark-web/

⇒ https://malware-log.hatenablog.com/entry/2024/03/27/000000_6

◇2024年8月

◆イラン政府が支援する攻撃グループ、ランサム攻撃者ともつながり (Security NEXT, 2024/08/30)

https://www.security-next.com/161310

⇒ https://malware-log.hatenablog.com/entry/2024/08/30/000000_1

◇2024年11月

◆ランサムウェアの量はピークに達したが、エッジサービスの脆弱性は依然問題 (マイナビニュース, 2024/11/25 07:00)

https://news.mynavi.jp/techplus/article/20241125-3070093/

⇒ https://malware-log.hatenablog.com/entry/2024/11/25/000000_3

■2025年

◇2025年3月

◆FIN7, FIN8, and Others Use Ragnar Loader for Persistent Access and Ransomware Operations (The Hacker News, 2025/03/07)

[FIN7、FIN8、その他 持続的なアクセスとランサムウェアの操作にはRagnar Loaderを使用]

https://thehackernews.com/2025/03/fin7-fin8-and-others-use-ragnar-loader.html

⇒ https://malware-log.hatenablog.com/entry/2025/03/07/000000_2

【ブログ】

■2021年

◇2021年12月

◆Noberus: Technical Analysis Shows Sophistication of New Rust-based Ransomware (Symantec, 2021/12/16)

[Noberus 技術的分析が示すRustベースの新ランサムウェアの洗練度]

https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/noberus-blackcat-alphv-rust-ransomware

⇒ https://malware-log.hatenablog.com/entry/2021/12/16/000000_14

■2022年

◇2022年1月

◆脅威の評価: BlackCatランサムウェア (UNIT42(Paloalto), 2022/01/27)

https://unit42.paloaltonetworks.jp/blackcat-ransomware/

⇒ https://malware-log.hatenablog.com/entry/2022/01/27/000000_6

◇2022年6月

◆ALPHV squeezes victim with dedicated leak site for employees and customers (Malwarebytes, 2022/06/17)

[ALPHVは、従業員と顧客のための専用リークサイトで被害者を絞り込む]

https://blog.malwarebytes.com/ransomware/2022/06/alphv-aims-to-shock-victim-with-dedicated-leak-site-for-its-employees-and-customers/

⇒ https://malware-log.hatenablog.com/entry/2022/05/31/000000_3

■2023年

◇2023年2月

◆Ransomware Report 2023: Targets, Motives, and Trends (Oiupost24, 2023/02/07)

[ランサムウェアレポート2023年版。ターゲット、動機、トレンド]

https://outpost24.com/blog/ransomware-report-2023

⇒ https://malware-log.hatenablog.com/entry/2023/02/07/000000_3

◇2023年10月

◆BlackCat に新たな戦術: VM と Alpine Linux の採用でセキュリティ対策を回避 (Paloalto, 2023/10/18)

https://unit42.paloaltonetworks.jp/blackcat-ransomware-releases-new-utility-munchkin/

⇒ https://malware-log.hatenablog.com/entry/2023/10/18/000000_10

■2024年

◇2024年1月

◆法執行機関がALPHV/BLACKCATランサムウェアに対して措置を講じる (Secureworks, 2024/01/17)

https://www.secureworks.jp/blog/law-enforcement-takes-action-against-alphv-blackcat-ransomware

⇒ https://malware-log.hatenablog.com/entry/2024/01/17/000000_5

【公開情報】

■2022年

◇2022年4月

◆BlackCat/ALPHV Ransomware Indicators of Compromise (FBI, 2022/04/19)

https://www.ic3.gov/Media/News/2022/220420.pdf

⇒ https://malware-log.hatenablog.com/entry/2022/04/19/000000_11

■2023年

◇2023年12月

◆#StopRansomware: ALPHV Blackcat (CISA, 2023/12/19)

https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-353a

⇒ https://malware-log.hatenablog.com/entry/2023/12/19/000000_1

■2024年

◇2024年2月

◆#StopRansomware: ALPHV Blackcat (CISA, 2024/02/27)

https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-353a

⇒ https://malware-log.hatenablog.com/entry/2024/02/27/000000_11

【資料】

◆サイバーセキュリティレポート 23.11 (NTT セキュリティ・ジャパン, 2023/12/13)

https://jp.security.ntt/resources/cyber_security_report/CSR_202311.pdf

⇒ https://malware-log.hatenablog.com/entry/2023/12/13/000000_2

【図表】

リークサイト/ネーム・アンド・シェームブログの統計(2021年12月)

BlackCat漏洩サイトの国別被害状況

BlackCatの実行オプション

出典: https://unit42.paloaltonetworks.jp/blackcat-ransomware/

【関連検索】

【検索】

google: BlackCat Ransomware

google: ALPHV

google: Noberus

google:news: BlackCat Ransomware

google:news: ALPHV

google:news: Noberus

google: site:virustotal.com BlackCat

google: site:virustotal.com ALPHV

google: site:github.com BlackCat

google: site:github.com ALPHV

■Bing

https://www.bing.com/search?q=BlackCat%20Ransomware

https://www.bing.com/search?q=ALPHV

https://www.bing.com/search?q=Noberus

https://www.bing.com/news/search?q=BlackCat%20Ransomware

https://www.bing.com/news/search?q=ALPHV

https://www.bing.com/news/search?q=Noberus

https://twitter.com/search?q=%23BlackCat%20Ransomware

https://twitter.com/search?q=%23ALPHV

https://twitter.com/hashtag/BlackCat%20Ransomware

https://twitter.com/hashtag/ALPHV

関連情報

【関連まとめ記事】

◆ランサムウェア (まとめ)

https://malware-log.hatenablog.com/entry/Ransomware